暗号の歴史|古代から量子暗号まで3000年

暗号の歴史|古代から量子暗号まで3000年

毎朝リセットされる戦場の鍵と、いまこの瞬間にブラウザが一瞬で交わす鍵は、じつは同じ歴史の延長線上にあります。筆者が古文書や暗号機の記録を追うたびに感じるのは、暗号の3000年は「隠す技術」と「破る技術」が押し合いながら進んできたという事実です。

毎朝リセットされる戦場の鍵と、いまこの瞬間にブラウザが一瞬で交わす鍵は、じつは同じ歴史の延長線上にあります。

筆者が古文書や暗号機の記録を追うたびに感じるのは、暗号の3000年は「隠す技術」と「破る技術」が押し合いながら進んできたという事実です。

本記事は、古代エジプトの原始的な暗号表現から、キンディーの頻度分析、エニグマの機械式暗号、1977年のRSA、そして2024年に標準化が始まったPQCまでを、因果の鎖としてつなげて読み解きたい方に向けて書いています。

読み終えるころには、換字式がなぜ破られ、そこから多表式や機械式が生まれ、公開鍵暗号がどこで世界を変え、なぜ量子時代にPQCへの移行が必要なのかを、自分の言葉で説明できるはずです。

あわせて、量子鍵配送は鍵を配る仕組み、PQCはいまの通信を守る計算機上の暗号であると切り分け、2035年へ向かう移行の地図もはっきり描いていきます。

暗号の歴史を貫く一本の軸――隠す技術と破る技術の競争

暗号の歴史は、暗号化(cryptography)の発明史であると同時に、暗号解読(cryptanalysis)の発明史でもあります。

筆者はこの流れを、片側が一歩進むともう片側が盤上の駒を押し返してくる“押し引きのゲーム盤”として眺めています。

隠す技術が洗練されるたびに破る技術も育ち、その応酬が、古典暗号から機械式、現代暗号、そして量子時代のPQCまでを一本の線で結んできました。

暗号と解読の共進化という視座

暗号史を通してまず押さえたいのは、ある暗号方式が登場したから歴史が進んだのではなく、その方式が破られたことで次の方式が必要になった、という順序です。

換字式暗号(substitution cipher)が広まれば文字の偏りを読む技術が磨かれ、転置式(transposition)が使われれば並び替えの癖が観察され、そこから多表式暗号へ、さらに機械式暗号へと進んでいきました。

暗号は孤立して進化したのではなく、つねに解読者の目を背後に感じながら形を変えてきたのです。

この視点で古代から現代までを見渡すと、4つの層が重なって見えてきます。

ひとつめは古典暗号の層で、古代エジプトの非標準ヒエログリフや、紀元前1500年ごろのメソポタミアの粘土板に見られる秘匿的記述、古代スパルタに結び付けられるスキュタレー、ローマ時代のシーザー暗号が並びます。

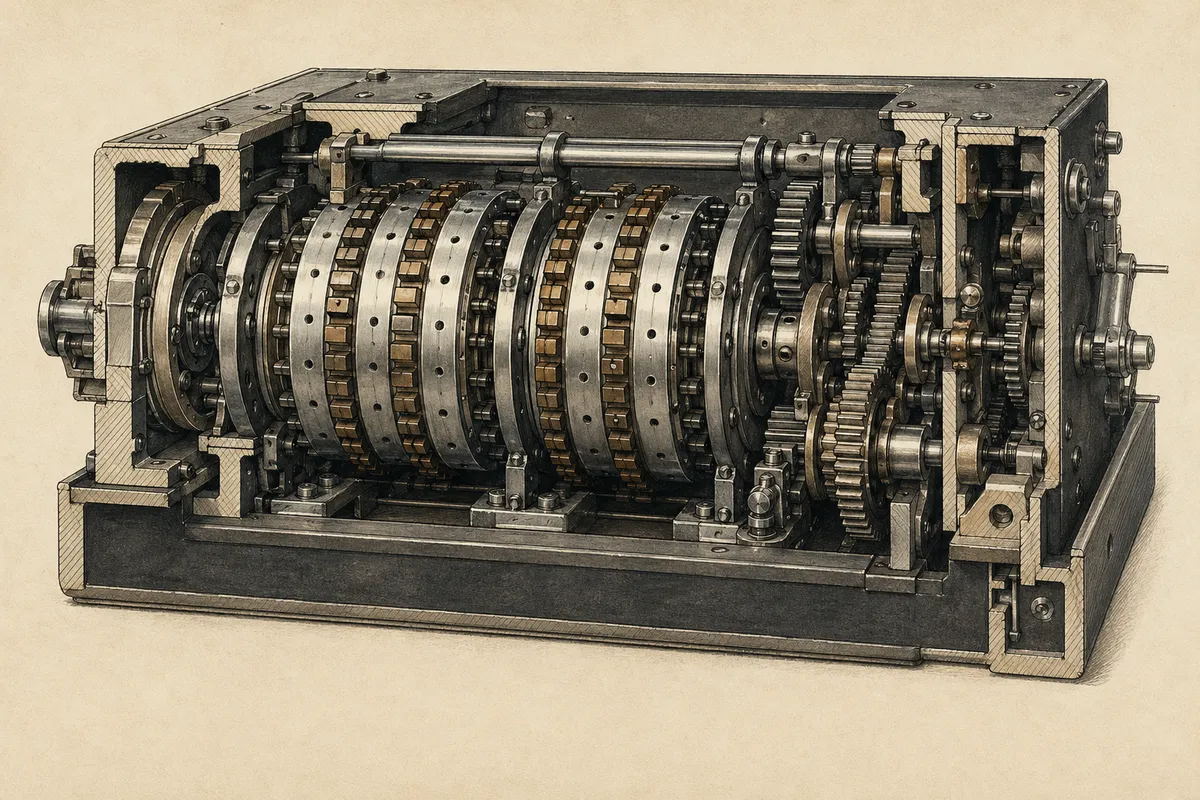

ふたつめは機械式の層で、1918年に発明され、1920年代半ばにドイツ軍で採用されたエニグマがその象徴です。

三つめは現代暗号の層で、1977年公表のRSAに代表される公開鍵暗号(public-key cryptography)と、標準化された共通鍵暗号、通信プロトコル設計が主役になります。

四つめが量子時代の層で、量子計算を前提にしたPQCと、鍵配送の物理的手法である量子鍵配送が登場します。

この4層を、さらに時間の5段階で重ねると地図が描けます。

古代には原始的な暗号表現と軍事的・職人的秘匿があり、中世には9世紀のアル=キンディーによる頻度分析が転換点となって、暗号解読が学として立ち上がります。

近代には多表式暗号から機械式暗号への移行が進み、現代には公開鍵暗号がネットワーク社会の基盤を作りました。

そして量子の段階では、いま使っている一部の公開鍵方式が将来の量子計算で脅かされることを前提に、移行そのものが技術課題になっています。

この見取り図があると、個々の方式を丸暗記するのではなく、なぜその方式が生まれたかを因果で追えるようになります。

ここで言葉の置き方にも注意が必要です。

暗号史ではしばしば「解読不能」「絶対安全」といった強い表現が出てきますが、歴史が示してきたのは、ほとんどの安全性が攻撃手法・計算資源・運用条件との相対関係で決まるという事実です。

ワンタイムパッドのように理論上の条件が明確な例はあっても、現実の通信システム全体は鍵配布、実装、運用の各段階を含みます。

したがって本稿では、完全安全をうたうのではなく、どの時代でも「何に対して、どこまで強かったのか」を軸に見ていきます。

技術連鎖の地図:換字からPQCまで

暗号史を一本の鎖として描くなら、起点は換字式暗号(substitution cipher)です。

文字を別の文字へ置き換える発想は単純ですが、手作業で扱える範囲では強力でした。

シーザー暗号はその代表で、一定の規則で文字をずらすだけでも、平文を知らない相手には壁になりました。

けれども、文字は言語ごとに出現頻度が偏ります。

9世紀のアル=キンディーが頻度分析を記述すると、その壁には明確なひびが入りました。

暗号文の中でよく現れる文字は、平文中で頻出する文字に対応するのではないかという発想が、古典暗号の時代を分けたのです。

頻度分析が換字式を崩したことで、暗号側は一文字一対応という単純さを捨て、多表式暗号へ進みました。

同じ平文文字でも位置や鍵によって別の暗号文字へ変える方式なら、頻度の偏りを見えにくくできます。

ここで暗号は「一つの規則」から「複数の規則の切り替え」へと移り、解読者は規則の混ざり方そのものを読み解く必要に迫られました。

この発想を人の手だけで支えるには限界があり、やがて機械式暗号の時代が訪れます。

エニグマはその象徴です。

ローターの回転によって、打鍵のたびに換字表が変わる構造は、多表式暗号を電気機械で高速に実現したものと捉えると位置づけが明快になります。

ここでよく起きる誤解は、解読の主役を一国だけに集約してしまうことです。

実際には突破口は1932年のポーランドで開かれ、その成果がのちにイギリスへ受け継がれて戦時の大規模解読へつながりました。

機械式暗号を破ったのは、より強い暗号機ではなく、数学的解析と運用上の癖を突いた解読の組み合わせだったのです。

暗号が機械化すれば、解読もまた機械化と組織化へ進む。

この対抗関係がよく見える場面です。

戦後の転換点は、公開鍵暗号(public-key cryptography)の登場でした。

RSAが示したのは、「鍵を事前に安全に渡しておかなければ通信できない」という古い制約を、数学の構造で乗り越える道です。

ここで暗号史の盤面は一段広がります。

古典暗号や機械式暗号では、方式そのものの秘匿や、同じ秘密をどう共有するかが重荷でした。

公開鍵暗号は、公開してよい鍵と秘密にすべき鍵を分け、オープンなネットワーク上での鍵交換や署名を成立させました。

インターネット時代の通信基盤は、この発想抜きには組めません。

ただし、ここでも歴史の軸は「発明で終わらない」ことにあります。

2024年にNISTがPQCの最初の標準化の区切りを示したことで、耐量子移行は実装・調達・更改といった実務的課題になりました。

NISTは移行の目標年の一つとして2035年を想定するロードマップ的な指針を示していますが、これは厳格な期限ではなく方向性であることに注意してください。

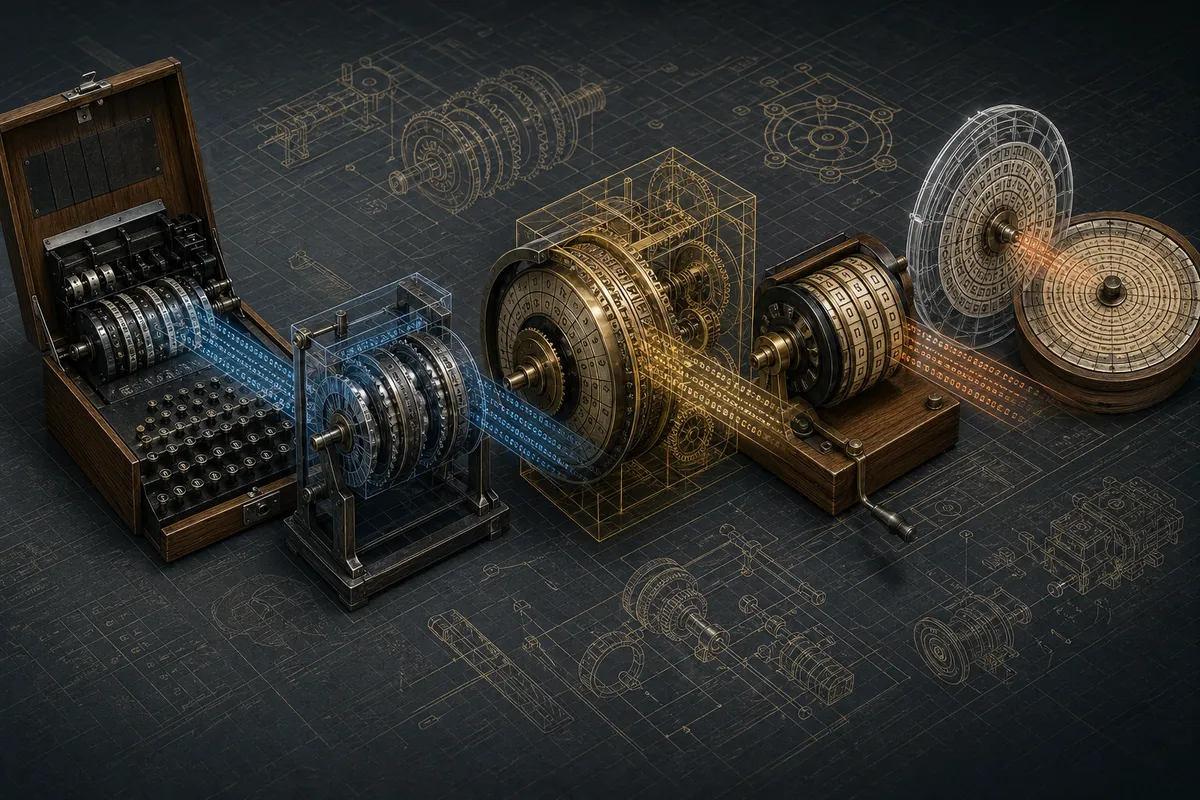

この流れは、図解にすると一気に伝わります。

本文に添えるなら、中央に一本の時間軸を置き、その上に「換字式暗号」「頻度分析」「多表式暗号」「機械式暗号」「公開鍵暗号」「PQC」を左から右へ並べる構成が適しています。

暗号文の向こうには、守ろうとした人だけでなく、必ず破ろうとした人の知恵が並んでいます。

ℹ️ Note

歴史暗号を「方式の一覧」として覚えるより、「どの弱点が次の方式を呼んだか」で追うと、古代のシーザー暗号から現代のPQCまでが一本の物語としてつながります。

時代ごとの比較表

時代をまたいで眺めると、暗号の目的そのものは大きく変わっていません。

軍事命令、外交文書、商業上の秘密、個人通信を守るという芯は同じです。

変わったのは、隠し方と破り方のスケール、そして鍵の考え方でした。

以下の表に、古代・中世・近代・現代・量子の5段階を並べます。

| 時代 | 目的 | 主な技法 | 主な弱点 | 鍵の考え方 | 転換点 |

|---|---|---|---|---|---|

| 古代 | 軍事伝令、職人的レシピ、限定的な秘匿 | 原始的な暗号表現、換字式暗号(substitution cipher)、転置式(transposition) | 規則が単純で、文字や並びの特徴が露出する | 方式自体の秘匿に寄りがちで、鍵概念は未分化 | 古代エジプトの非標準ヒエログリフ、メソポタミアの秘匿記述、スキュタレー、シーザー暗号 |

| 中世 | 外交・行政・諜報での秘匿 | 洗練された換字、記号化、複雑化した手作業暗号 | 頻度分析により単純換字の構造が崩れる | 秘密の対応表や記号表を共有する発想が広がる | アル=キンディーが頻度分析を記述し、暗号解読が方法論として立ち上がる |

| 近代 | 国家規模の軍事通信、外交通信 | 多表式暗号、機械式暗号、ローター方式 | 構造的特徴、運用ミス、既知平文、設定の癖 | 日次設定、ローター順、配線、プラグボードなど複合的な鍵管理 | エニグマの普及と、1932年のポーランドによる数学的突破 |

| 現代 | インターネット通信、認証、署名、電子商取引 | 公開鍵暗号(public-key cryptography)、共通鍵暗号、ハッシュ、プロトコル設計 | 実装不備、鍵管理、将来の量子脅威 | 公開鍵と秘密鍵、セッション鍵、証明書を分けて扱う | 1977年のRSA公表により、公開ネットワークでの鍵交換と署名が現実化 |

| 量子 | 量子計算時代を見据えた通信保護と長期保全 | PQC、量子鍵配送、ワンタイムパッドの組み合わせ | 量子脆弱な旧式公開鍵、移行の遅れ、運用全体の複雑さ | 耐量子公開鍵への移行と、物理法則を使った鍵共有を併用する発想 | 2024年にPQCの標準化が始まり、NIST を中心とした移行指針が示されつつある(一次出典: NIST CSRC) |

この表で見えてくるのは、鍵の意味が時代ごとに深くなっていることです。

古代では「方法を知っていること」自体が秘密でしたが、現代ではアルゴリズムは公開し、鍵だけを守る設計が原則になります。

量子時代には、どの計算問題や物理手法で鍵を守るかまで含めて設計対象になります。

NIST の移行指針などは2035年を一つの目標年として示すロードマップ的な方向性を述べていますが、これはあくまで目安であり厳格な期限ではありません。

暗号の歴史は、秘密を隠す歴史であると同時に、何を秘密として切り出すかを洗練させてきた歴史でもあります。

古代文明で暗号はどう始まったのか

暗号の起点をたどると、最初から洗練された「秘密の数式」があったわけではありません。

古代では、文字そのものをひねる、書き方をずらす、読める人を限定するという発想が先にあり、エジプト・メソポタミア・ギリシャ・ローマでその輪郭が少しずつ明確になっていきました。

ここで見えてくるのは、文字を別の文字に置き換える換字式と、文字の並び順を入れ替える転置式という、後の暗号史を貫く二つの基本感覚です。

原始的暗号表現:非標準ヒエログリフ

場面を古代エジプトへ移すと、紀元前1900年ごろの碑文や記述に、通常とは異なるヒエログリフの使い方が現れます。

現存する史料の中では最古級に位置づけられることが多い例です。

ただし、近年の研究ではこれらの表現が単に情報秘匿だけを目的としたものとは限らず、装飾や権威付け、あるいは読解者を限定する儀礼的要素が強い可能性が指摘されています。

そのため、この段階は「原始的暗号表現(proto-cryptography)」と慎重に呼ぶのが適切です。

メソポタミアの粘土板と職能の秘匿

次に姿を現すのが、紀元前1500年ごろのメソポタミアです。

ここでは粘土板に、釉薬のレシピのような職人的知識を隠すための記述が見られます。

エジプトの非標準ヒエログリフの事例については、装飾や権威付け、あるいは読解者を限定する儀礼的要素が強いとする見解もあり、必ずしも純粋な秘匿目的の暗号とは言えない可能性が指摘されています。

一方でメソポタミアの例は、より実利的な動機―技術や職能の独占―が前面に出ている点で対照的です。

スキュタレーと転置の直感

古典ギリシャ期に入ると、暗号はもっと手触りのある道具として語られるようになります。

その代表が、スパルタのスキュタレーです。

これは一定の太さの棒に革紐や帯を巻き付け、その上にメッセージを書いてから外す方式として知られています。

同じ太さの棒に巻き直さなければ文が読めないため、古代の軍事通信に結び付けられる古典例として定着しています。

換字ではなく、転置式の直感です。

換字式が「AをDに置き換える」のように文字そのものを別の文字へ替える方式だとすれば、転置式は文字自体は変えず、並び順だけを崩す方式です。

筆者はこの違いを説明するとき、細い棒に革紐をぴたりと巻き、HELLOSPARTAと順に書いていく場面をよく思い浮かべます。

棒に巻かれているあいだは確かに読めるのに、革紐を外した瞬間、文字列は途中で切られ、離れ、元の文の姿を失います。

秘密は文字の意味にではなく、並びの復元条件に宿っているわけです。

ただし、スキュタレーについては、今日イメージされる意味での「暗号機」とまで断定しないほうが史実には忠実です。

軍事伝令に使われたという理解は広く共有されていますが、認証や儀礼的な用法を含めて議論も残っています。

その含みを残したまま見ても、正しい形の器具を持つ者だけが文を読めるという発想は、後の鍵概念の原型として十分に魅力的です。

💡 Tip

スキュタレーは「文字を変える」のではなく「位置をずらす」方式です。この発想をつかむと、転置式と換字式の違いが一気に鮮明になります。

シーザー暗号とステガノグラフィーの違い

ローマに入ると、暗号はぐっと説明しやすい形で現れます。

シーザー暗号は、ユリウス・カエサルの名で知られる古典的な換字式暗号です。

軍事通信で使われた代表例として語られ、各文字を一定数だけずらして別の文字に置き換えます。

ここでは文字そのものが変わる点が、スキュタレーのような転置式との決定的な違いです。

たとえばシフト3なら、HELLOはKHOORになります。復号の流れも追体験すると、この方式の単純さと分かりやすさがはっきり見えます。

- 暗号文KHOORを左から順に見ます。

- それぞれの文字をアルファベットで3つ前に戻します。KはH、HはE、OはL、OはL、RはOです。

- 並べ直すとHELLOになり、平文が戻ります。

この「一定規則で別の文字へ置き換える」方式こそが換字式の基本です。

古代ローマの段階ではまだ素朴ですが、暗号方式としての輪郭はエジプトやメソポタミアの例よりいっそう明瞭です。

ここで混同しやすいのが、ステガノグラフィーとの違いです。

シーザー暗号は、文が暗号文であること自体は見ればわかります。

読めない文字列がそこに露出しているからです。

一方のステガノグラフィーは、そもそも秘密の情報が存在すること自体を目立たなくする技法です。

つまり、シーザー暗号が「内容を読めなくする」のに対し、ステガノグラフィーは「秘密通信そのものを見えにくくする」と整理できます。

古代からすでに、人びとは「どう隠すか」を一通りではなく、文字を変えるのか、並びを変えるのか、存在を隠すのかという複数の層で考え始めていたのです。

中世の転換点――アラビア世界が解読の科学を生んだ

古代の換字や転置が「隠す工夫」だったとすれば、中世アラビア世界で起きた変化は、暗号を破る側の方法が体系化されたことにあります。

アル=キンディー(Al-Kindi, 801–873)が頻度分析を記述したことで、単なる勘や偶然に頼らず、文字の出現傾向から暗号文を崩す道筋が生まれ、ここで暗号は初めて「作る技術」と「解く技術」の両輪で発展する段階に入りました。

Al-Kindiと頻度分析の発見

9世紀のアラビア世界を思い浮かべるとき、筆者はいつも、静かな書記室で文字の列を丹念に数えていく手つきを想像します。

そこにあるのは、魔術めいた秘密の知識ではありません。

言語には文字ごとの偏りがあり、その偏りは長い文になるほど姿を現す。

その事実を手がかりに暗号文を崩せると見抜いた人物が、Al-Kindiでした。

この発見の核心はじつに明快です。

ある言語では、特定の文字が他の文字より多く現れます。

英語なら e、t、a のような文字が目立ち、暗号文の記号にも同じ偏りが写り込みます。

もし暗号が単一換字式、つまり「平文の各文字を、いつでも同じ別文字に置き換える」方式なら、文字の見た目は変わっても出現頻度の骨格までは消えません。

ここを突いたのが頻度分析です。

筆者は古典暗号を紹介する場で、短い暗号文をひとつ紙に書き、まず各文字の回数を数えるところから始めることがあります。

たとえば同じ記号が4回、別の記号が3回、その次が2回という具合に並べるだけでも、単なる記号の塊だった暗号文に輪郭が出ます。

そこから「最頻出の記号は e ではないか」「次は t か a か」と仮定して少しずつ置き換えると、断片的に単語の形が見え始めます。

この小さな作業だけで、暗号解読がひらめきだけではなく、観察と検証の反復で進む営みだと実感できます。

単一換字式の破れ方:統計の力

単一換字式暗号の弱点は、規則が一貫していることそのものにあります。

A がいつでもある記号に、B がいつでも別の記号に対応するなら、その対応は解読者にとっても手がかりになります。

暗号作成者にとっての「整ったルール」は、解読者にとっての「追跡できる癖」でもあるわけです。

頻度分析の手順は、原理だけ見れば驚くほど素朴です。

まず暗号文の各文字や記号の出現回数を数えます。

次に、その言語で一般に多い文字の分布と照らし合わせます。

さらに、一文字だけの語、同じ文字が並ぶ箇所、よく現れる語尾や語頭の型を見比べると、候補だった置換が少しずつ絞られていきます。

ここで働いているのは、今日の意味での高度な機械計算ではなく、統計的な規則性を見る目です。

短い暗号文では偶然の偏りが出るので、頻度分析だけで即座に正解へ届くわけではありません。

それでも、解読者は手探りではなくなりました。

文字分布という地図を持てるようになったからです。

これは古典暗号の歴史における大きな飛躍でした。

単一換字式暗号は見た目こそ複雑でも、十分な長さの文があれば、言語そのものの癖を隠し切れない。

こうしてその弱点が体系化され、暗号解読は“科学”と呼べる方法論を手に入れます。

ℹ️ Note

頻度分析の面白さは、暗号文を「意味不明な記号列」ではなく「偏りをもった言語の写し」として見る瞬間にあります。見えないはずの平文が、出現回数の表から逆に浮かび上がってくるのです。

解読の科学が生んだ設計思想の変化

ここで歴史の流れは一段変わります。

古代の段階では、暗号は作る側の工夫が中心でした。

読めない形に変えれば、それでひとまず目的を果たせたからです。

ところが頻度分析の登場以後、その発想では足りなくなります。

暗号は作るだけでは守れない。

解読者がどんな観察をし、どんな順序で規則を暴くかを前提にしなければならなくなったのです。

この転換は、暗号設計の思想そのものを書き換えました。

単純な一対一の置換では文字頻度が漏れるなら、頻度がそのまま写らない方式へ進む必要がある。

つまり、言語の偏りをいかに隠すか、同じ文字が同じ記号へ固定的に対応しないようにするか、という発想が前へ出てきます。

のちの多表式暗号や、さらに遠く機械式暗号へつながる流れも、この時点ですでに芽を出しています。

筆者が中世アラブの暗号学を転換点と呼ぶのは、そのためです。

ここでは単にひとつの解読法が発明されたのではありません。

暗号を考える視線が、送信者だけのものではなくなったのです。

相手はどう読もうとするか、どの規則性を拾うか、その目を想定して設計する。

この「敵の分析を見越して暗号を作る」という発想が生まれた瞬間から、暗号史は終わりのない競争の物語になります。

ルネサンスから近代へ――多表式暗号と鍵という発想

中世に頻度分析が生まれると、暗号を作る側は「文字の偏りそのものを見えにくくする」方向へ進みました。

その代表が多表式暗号であり、とりわけヴィジュネルは、単一換字では隠しきれなかった頻度の骨格を揺さぶる仕組みとして長く語られてきました。

もっとも、方式を複雑にするだけで安全が保証されたわけではなく、ここから歴史は「秘密にすべきものは方式か、鍵か」という問いへ踏み込んでいきます。

多表式の発明:頻度を攪乱する発想

ルネサンス以後の暗号史で目を引くのは、同じ平文の文字でも、現れる位置によって別の文字へ化けるという発想です。

単一換字式暗号では、たとえば A はいつも同じ記号に置き換わるため、長い文を集めれば頻度の偏りが残ります。

そこで考え出されたのが、多数の換字表を切り替えながら使う多表式暗号でした。

英語でいう polyalphabetic cipher です。

その中でもよく知られているのがヴィジュネルです。

仕組みは意外なほど手作業向きで、平文と鍵語を横に並べ、鍵の各文字が指示する換字表を順に使って暗号化します。

筆者が講義や原稿の下書きでこの方式を手で試すとき、よく短文の ATTACKATDAWN を使います。

鍵を KEY にすると、K、E、Y、K、E、Y と繰り返して当て、アルファベット表を一段ずつずらしながら追っていく。

A に K を当てれば K、T に E を当てれば X、次の T に Y を当てれば R となり、冒頭だけでも KXR… と、同じ T が別々の文字へ変わるのが目でわかります。

ここに多表式暗号の核心があります。

同じ文字を同じ文字に置き換えないことで、単純な頻度分析の足場を崩すのです。

この工夫は、前の時代から見れば明らかな前進でした。

暗号文の見た目から平文の e や a の多さがそのまま透けて見える状況を避けられるからです。

もっとも、ヴィジュネルは「頻度分析を無効化した暗号」というより、「頻度分析をそのままでは通用しにくくした暗号」と捉えるほうが歴史の実態に近いです。

頻度を攪乱することには成功しても、攪乱の仕方に規則があれば、そこから逆向きに解読の糸口が生まれます。

パターンは消せるか:カシスキー試験の登場

19世紀になると、その糸口を見抜く方法が形を取ります。

多表式暗号は一見すると頻度の偏りを散らしますが、鍵語が同じ長さで反復されるかぎり、暗号文の内部には周期が残ります。

ここを突くのがカシスキー試験です。

反復する文字列の間隔を調べ、その公約数から鍵長を推定しようとする考え方でした。

この発想は、実際に紙の上で試すと驚くほど直感的です。

筆者は古典暗号を説明するとき、少し長めのヴィジュネル暗号文を書き出し、同じ3文字や4文字の並びがどこにもう一度現れるかを探すことがあります。

たとえば同じ断片が 12 文字後と 18 文字後に現れていれば、鍵長は 3 か 6 のような約数に関係しているのではないか、と考えられる。

これは高度な機械計算というより、反復模様の「癖」を読む作業です。

カシスキーの直感は、まさにそこにありました。

頻度そのものが見えなくなっても、反復の骨組みは消えていない、と。

鍵長が推定できると、多表式暗号は再び分解可能になります。

たとえば鍵長が 3 だとわかれば、暗号文の1文字目・4文字目・7文字目……をひとまとまりにし、2文字目・5文字目・8文字目……を別に分けることで、各列は事実上「単一換字に近い列」として扱えます。

すると、前節で見た頻度分析が列ごとに戻ってきます。

多表式暗号は、単一換字に比べて一段手強い相手ではありましたが、周期的な鍵を使う限り、解読者にとってまったく未知の迷路にはなりませんでした。

この限界は、暗号史を人間のドラマとして見るといっそう興味深く映ります。

守る側は頻度を散らして逃げたつもりでも、破る側は「散らし方の規則」に目を向ける。

隠す技術と破る技術が、まるで影を踏み合うように進んでいくからです。

メアリー・ステュアートをめぐる暗号事件も、この文脈の中で読むと輪郭がはっきりします。

あの事件で使われたのはヴィジュネルそのものではありませんが、方式を秘匿し、記号や換字で保護した通信が政治的運命を左右したという点で、古典暗号の世界がいかに現実の権力と結びついていたかを示す象徴的な例です。

暗号が破られた瞬間、文章はただの文字列ではなく、王位と処刑をめぐる証拠へ変わりました。

💡 Tip

多表式暗号の面白さは、「同じ文字を毎回違う文字にする」発想にあります。ただし、鍵語が同じ周期で繰り返されると、その周期そのものが解読の手がかりになります。古典暗号の強さと弱さは、しばしば同じ規則から生まれます。

鍵の秘密とケルクホフスの原理へ

ここで見えてくるのは、方式を複雑にすることと、安全を確保することが同義ではないという事実です。

ヴィジュネルのような多表式暗号は、単純な換字より一歩先へ進みましたが、解読の対象は「文字の頻度」から「鍵の周期」へ移っただけでもありました。

暗号方式そのものを秘密にしておけば守れる、という発想には限界があったのです。

この流れの先にあるのが、「秘密にすべき中心は方式ではなく鍵である」という近代暗号の考え方です。

のちにケルクホフスの原理として整理されるこの思想は、方式が知られても、鍵が秘匿されている限り安全であるべきだという方向を示しました。

細かな定式化には史料の読み分けが必要ですが、少なくとも古典暗号から近代暗号へ向かう大きな流れとしては、方式の秘密への依存を減らし、鍵管理へ重心を移す変化がはっきり見えます。

この転換は、そのまま20世紀の機械式暗号にもつながります。

エニグマで秘匿の中心になったのは、機械の存在そのものではなく、日ごとに変わる設定、ローター順、配線、プラグボードといった複合的な鍵情報でした。

さらに現代では、RSAのように公開される仕組みの上で秘密鍵を守るという発想が中核になります。

ルネサンスから近代にかけての多表式暗号は、古典暗号の完成形というより、「方式の秘密」から「鍵の秘密」へ向かう橋として読むと、その歴史的位置づけがよく見えてきます。

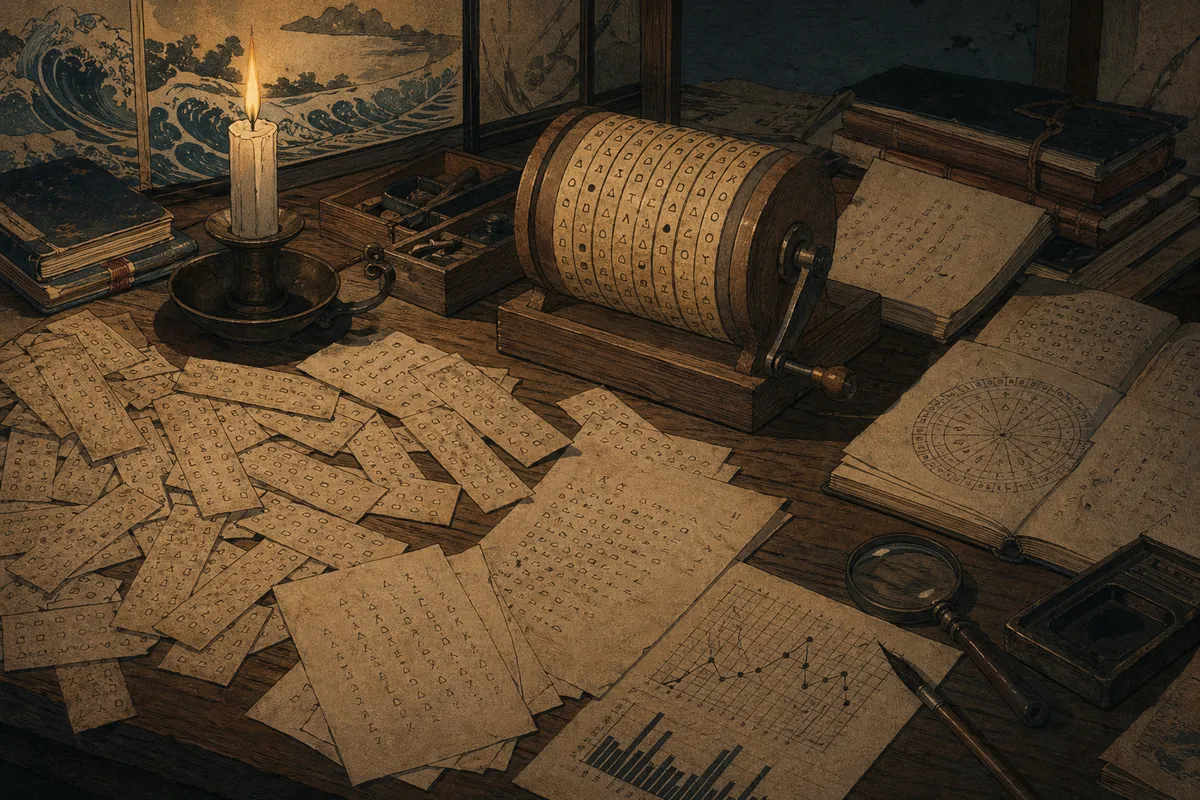

戦争が加速した機械式暗号――エニグマと暗号解読の工業化

20世紀前半の暗号戦を決定的に変えたのは、機械化された暗号と機械化された解読が真正面からぶつかったことでした。

エニグマは日替わり鍵と回転ローターによって、多表式暗号を手作業の限界から機械の速度へ押し上げましたが、それに対抗した側もまた、数学と工学と運用の組織化によって解読を工業化していきます。

年表と人物:Scherbiusから採用まで

エニグマの出発点を押さえるなら、まず発明者Arthur Scherbiusの名を置く必要があります。

彼がEnigmaを発明したのは1918年で、その後この機械はドイツ軍に1925年から1926年にかけて採用されました。

ここで見えてくるのは、暗号がもはや紙と表だけの技術ではなく、歯車と配線と操作手順を含む総合システムへ変わったという事実です。

この機械の核心は、ローターが一文字打つごとに回転し、同じ文字を入力しても毎回ちがう文字へ変える点にあります。

筆者は暗号機の説明をするとき、紙に簡単な図を描くことがあります。

最初の A は G に変わり、次の A は Q に、さらにその次の A は M に変わる、という具合に、文字の対応表そのものが打鍵のたびにずれていくイメージです。

古典的な多表式暗号が「表を切り替える発想」だったとすれば、エニグマはその切り替えをローターの回転で自動化し、しかも連続的に進めた機械だったのです。

ここで注目したいのは、強さの源泉が機械そのものの秘匿ではなく、日ごとに変わる設定にあったことです。

ローター順、初期位置、プラグボードの接続といった複数の要素が組み合わさり、鍵は毎朝リセットされる。

つまり守る側は、単に「難しい暗号」を持ったのではなく、「毎日更新される巨大な設定空間」を持ったことになります。

戦争が始まると、この日替わり鍵を相手より先に読み切れるかどうかが、その日の海と空の情報優位を左右するようになりました。

1932年:レイェフスキの突破と継承

この強固に見えた仕組みに最初の本格的な突破口を開いたのが、ポーランドの数学者Marian Rejewskiです。

1932年、彼はエニグマの構造を数学的に捉え、手探りではなく体系的な解析へ持ち込みました。

ここが暗号史の大きな転換点です。

古典暗号の時代には文字頻度や反復の癖を読む眼が決め手でしたが、エニグマの相手に必要だったのは、機械の動作そのものを数理的対象として扱う発想でした。

Rejewskiの仕事を語るとき、しばしば後年のBletchley Parkの成功と一続きに語られますが、両者ははっきり区別しておくべきです。

突破の第一歩はポーランドで刻まれ、その成果が後に英仏へ共有され、そこで次の段階へ継承されたのです。

歴史のドラマとして眺めると、ここには一人の天才のひらめきだけではなく、知識を受け渡す連携の力があります。

暗号戦はしばしば国家機密の壁に閉ざされますが、この局面では、共有された理解そのものが次の戦いの土台になりました。

エニグマの厄介さは、単純に組み合わせが多いというだけではありません。

毎日鍵が変わるため、昨日の成功が今日の成功を保証しないのです。

解読側は一度仕組みを理解しても、それを毎朝の新しい設定探索へ変換し続けなければならない。

ここで暗号解読は、学問としてのひらめきから、日次の生産活動へと姿を変え始めます。

まさに機械化された暗号に対し、機械化された解読が必要になった瞬間でした。

Bletchley ParkとBombe:運用と工学の勝利

その継承先として歴史に刻まれたのがBletchley Parkです。

ここではAlan TuringやGordon Welchmanらが中心となり、Bombeの開発を進めました。

Bombeは万能の魔法箱ではありません。

暗号機の構造的特徴と通信運用の癖を組み合わせ、日替わり設定の候補を機械的にふるい落とすための装置だったのです。

解読は数学や電気機械だけで完結するものではなく、それらを毎日の実務へとつなげる工程でした。

💡 Tip

エニグマの時代に起きた本質的な変化は、暗号が機械になったことだけではありません。解読の側もまた、数学者、言語担当、通信分析、機械設計が結びついた「生産ライン」へ変わった点にあります。

この局面を広い暗号史の中に置くと、古代から続いてきた「隠す技術」と「破る技術」の競争が、ここで初めて国家規模の工業戦になったことがわかります。

ローターが一文字ごとに回り、毎回の換字が変わるという発想は、多表式暗号の到達点でした。

しかし、それに対抗した側は、日替わり鍵の探索を一つひとつの職人芸にせず、機械と組織の力で回す仕組みを作った。

20世紀前半の最大のドラマは、その両輪が戦場で噛み合った瞬間にあります。

現代暗号の革命――シャノン、公開鍵暗号、RSA

戦時暗号の時代、強さは機械の複雑さや運用の巧拙に強く結びついていました。

そこから20世紀半ば以降、暗号は数学によって安全性を定義し、公開された方式でも鍵さえ守れば成立する体系へと移っていきます。

前の時代との連続は「相手に読ませない」という目的にあり、断絶は「なぜ安全なのか」を数理的に説明できるようになった点にあります。

シャノンの枠組み:情報理論が開いた地平

1949年、クロード・シャノンは通信の秘密を情報理論の言葉で定式化し、暗号を職人技や軍事上の秘術から、分析可能な学問へ押し出しました。

ここでの転換は、暗号文の見た目が複雑であるかどうかではなく、情報がどのように隠れ、どのように漏れるかを考える視点が与えられたことにあります。

その中心にあるのが、シャノンが示した混乱(confusion)と拡散(diffusion)という考え方です。

混乱は、鍵と暗号文の関係を直感的に追えなくすることです。

拡散は、元の情報の偏りや規則性が暗号文全体に散らばり、一部の特徴から平文の構造を読み取れないようにすることです。

古典暗号が頻度や反復の癖を残し、機械式暗号がそこを機械的変換で覆い隠そうとした流れは、この二つの概念で見直すと一つの系譜としてつながります。

筆者はエニグマ関連の史料を読むたび、戦時中の解読者たちがすでに「構造」を相手にしていたことを思い出します。

ただし、シャノン以後はその構造理解が一段深まりました。

暗号は、秘密の装置を持つことではなく、公開された設計のうえで安全性を論じる対象になったのです。

この発想が後の共通鍵暗号の設計原理にも、公開鍵暗号の登場にも、一本の橋を架けました。

Diffie–Hellmanと公開鍵の発明

現代暗号を語るとき、まず整理したいのは共通鍵と公開鍵の違いです。

共通鍵暗号は、送信者と受信者が同じ鍵を共有し、その鍵で暗号化と復号を行います。

処理は軽く、現在の通信でも本体のデータ保護に広く使われていますが、最初にその鍵をどう安全に共有するかが難所になります。

戦場の伝令でも、外交文書でも、インターネットでも、この「最初の鍵配布」は長く暗号の宿題でした。

そこへ1976年、Diffie–Hellmanが現れます。

公開されたネットワーク上でも、事前に秘密を共有していない二者が共通の秘密を導けるという発想は、暗号史の風景を塗り替えました。

ここで生まれたのが、公開してよい情報と秘匿すべき情報を分ける公開鍵暗号の世界観です。

共通鍵が「同じ鍵をどう持つか」を出発点にしていたのに対し、公開鍵は「秘密を渡さずに秘密に到達する」道を開いたわけです。

この違いは、戦時暗号との対比で眺めると鮮明です。

前の時代は、装置や設定表を安全に配ることが暗号運用の核心でした。

ところが公開鍵の発明以後、方式そのものは公開してよく、受信者は公開鍵を広く配布し、秘密鍵だけを守ればよいという整理が成り立ちます。

ここで暗号は閉じた組織の技術から、公開ネットワークで動く社会基盤へ姿を変え始めました。

RSA:素因数分解困難性という前提

その転換を象徴するのが、1977年に公表されたRSAです。

RSAでは、公開鍵で暗号化し、対応する秘密鍵で復号します。

さらに向きを変えれば、秘密鍵で作った署名を公開鍵で検証できるため、秘匿だけでなく認証の基盤にもなりました。

ここで暗号の役割は、単にメッセージを隠すことから、相手が本物かを確かめ、改ざんされていないことを示すところまで広がります。

RSAの安全性は、大きな合成数を素因数分解することの困難性に依存します。

具体的には、二つの素数 \(p\) と \(q\) を掛けて \(N=p \times q\) を作るのは簡単でも、できあがった大きな \(N\) から元の \(p\) と \(q\) を求めるのは難しい、という前提です。

この非対称さが公開鍵と秘密鍵の分離を支えています。

ここで大切なのは、RSAが「絶対に破れない」から成立しているのではなく、素因数分解問題の困難性を安全性の土台として採用している、という理解です。

筆者がこの仕組みを初めて手で追ったとき、抽象的な数学が急に手触りを持った瞬間がありました。

たとえば小さな例として、p=61 と q=53 を選ぶと、N=3233 になります。

この N は公開鍵の一部として外に出せます。

さらに公的指数 e を決めると、平文の数をある規則で変換して暗号文にする、というRSAらしい動きが見えてきます。

実際の運用に使うには小さすぎる例ですが、紙の上で 3233 という数を眺めると、「掛け算は一歩でできるのに、逆向きは急に骨が折れる」という感覚がつかめます。

このミニRSAを手でたどると、公開鍵・秘密鍵・\(N=p \times q\) の関係も直感的に見えてきます。

公開鍵は外に出してよい情報で、秘密鍵は \(p\) と \(q\) に深く関わる内部情報から導かれます。

受信者は公開鍵を配布でき、送信者はその公開鍵を使って暗号化できるのに、復号は秘密鍵を持つ側にしかできない。

この構図が成立するのは、\(N\) を見ただけではその背後にある素数の組を簡単には取り出せないからです。

戦時暗号で中心だった「装置の設定表を共有する苦労」は、ここで「数学的に結び付いた鍵対をどう構成するか」という問題へ姿を変えました。

💡 Tip

RSAが示した歴史的な意味は、公開された方式でも安全性を論じられること、そして暗号が秘匿だけでなく署名と認証の基盤になったことにあります。

この段階に来ると、暗号の主戦場は機械の内部配線から、数学的困難性とプロトコル設計へ移ります。

古代の換字、キンディーの頻度分析、戦時の機械式暗号、そしてRSAまでを並べると、暗号史は断絶の連続に見えて、実際には「規則を作る側」と「その規則を読む側」の競争が、より抽象的な層へ登っていった歴史だとわかります。

次の時代では、その数学的前提そのものが量子計算によって揺さぶられ、新しい世代の暗号が求められることになります。

インターネット時代の暗号――TLS 1.3と楕円曲線暗号

古代の暗号が「文字をどう隠すか」を競い、近代が「機械をどう設定するか」を競ったのに対して、インターネット時代の暗号は「見知らぬ相手と数百ミリ秒で安全な通信路をどう作るか」という課題に向き合っています。

その到達点のひとつがTLS 1.3であり、ここではECCによる鍵共有、AEADによるデータ保護、PFSによる将来の漏えい対策が、一つの握手の中にきれいに組み合わされています。

TLS 1.3の設計意図:少なく、強く

TLS 1.3は、ウェブの暗号化通信を支える標準の現行世代で、設計思想をひと言で言えば「選択肢を絞って、強い構成だけを残す」です。

過去の世代では、暗号方式の組み合わせが多く、古い互換性を抱えたまま運用される場面がありました。

そこでTLS 1.3は暗号スイートを整理し、通信の本体を守る方式としてAEADを中心に据えました。

ここでいうAEADは、暗号化と改ざん検知を一体として扱う考え方です。

つまり、盗み見を防ぐだけでなく、通信の途中で内容が書き換えられていないかも同時に確かめます。

インターネットの通信では、秘匿と完全性を別々に考えるより、この二つを最初から一つの仕組みとして扱うほうが筋が通っています。

TLS 1.3がその方向へ整理されたことで、ブラウザとサーバーのやり取りは実装の見通しがよくなり、危うい古い選択肢に引きずられにくくなりました。

このとき、実際にウェブページの本文や画像を守るのは公開鍵暗号そのものではありません。

鍵交換が終わったあとに作られるセッション鍵を使い、共通鍵暗号のAESのような高速な方式でデータ本体を暗号化し、ハッシュ系の仕組みが鍵導出や整合性確認を支えます。

公開鍵暗号は舞台の幕を開ける役であり、本編を走り切るのは共通鍵暗号だと捉えると、現在の通信の分業が見えてきます。

ECCとPFS:未来の漏えいに備える

この握手の中心にいるのがECC、すなわち楕円曲線暗号です。

現在のTLS 1.3では、鍵共有の主流はECDHEです。

これは楕円曲線暗号を使った一時的な鍵共有で、通信ごとに新しい秘密を作り、その場限りの共通鍵を導きます。

昔の暗号でいえば、毎朝配られる設定表を使い回すのではなく、会話のたびにその場で短命の鍵を生み出す感覚に近いものがあります。

ここで効いてくるのがPFS、すなわちPerfect Forward Secrecyです。

PFSがあると、将来もしサーバーの長期秘密鍵が漏れても、過去に記録された通信の中身までまとめて解読される構図を避けられます。

鍵交換に使った秘密が一時的で、各通信に閉じているからです。

暗号史を追っていると、鍵の漏えいは「今」だけの事故ではなく、「過去の記録が後から開く」という形で効いてくる場面が何度もありました。

TLS 1.3がPFSを徹底したのは、その歴史的な教訓を現代のネットワークに埋め込んだ設計だと筆者は見ています。

一方で、RSAが消えたわけではありません。

前節で見たように、RSAは公開鍵暗号の象徴であり、現代では署名と認証の基盤としての役割が色濃く残っています。

ブラウザは相手のサーバーが本物かを証明書で確かめ、その証明書や関連情報の中でRSA系の署名基盤が生きています。

鍵共有の主役はECCへ移り、認証の土台にはRSAが残るという分業が、現在のインターネットでは自然な姿になっています。

💡 Tip

現代のHTTPSでは、ECCがその場の共通鍵を作り、RSAは署名・認証基盤に残り、AESがデータ本体を守るという役割分担で見ると、技術の位置づけが一気につかめます。

HTTPSの一瞬を分解する

筆者が博物館で戦時暗号機の操作手順を追うとき、いつも面白いのは「利用者は数手順しか見ていないのに、裏では多くの検証が動いている」という点です。

HTTPSの錠前もまったく同じで、ブラウザのアドレスバーに錠前が点灯するまでの一瞬には、短いけれど密度の高い握手があります。

体感では一瞬でも、その中身を三つの段に分けると流れがはっきり見えます。

- まずブラウザは、接続を始めるときに「私はこの方式で話せます」と候補を送り、自分が使える楕円曲線や暗号方式を知らせます。サーバーはそれに応じて方式を選び、証明書を示して、自分がそのドメインの正当な相手であることを名乗ります。

- 次に、ブラウザは証明書の署名を検証し、相手の身元を確認します。同時に、ブラウザ側とサーバー側はECDHEの材料を交換し、それぞれの秘密計算から同じ共通秘密を導きます。この瞬間に、その通信だけのセッション鍵の土台が生まれます。

- その後、双方は導いた鍵から実際の暗号化用の鍵群を作り、以降のHTTPデータをAEADで保護して送受信します。ここから先、ページ本文、画像、ログイン情報といった中身は、共通鍵暗号のAESなどで高速に守られ、ハッシュの仕組みが鍵導出や整合性確認を支えます。錠前が点灯するのは、この段階までが通った合図です。

この流れを見ると、HTTPSは単に「鍵をかける」仕組みではなく、認証、鍵共有、データ保護を順に接続したプロトコルだとわかります。

古代の秘匿記述から機械式暗号、そしてRSAへ至る長い歴史は、ここで日常の通信へ着地しています。

私たちがページを開くたびに交わしている短い握手は、暗号史の集大成がごく自然な顔で働いている瞬間なのです。

量子時代の暗号――量子鍵配送とポスト量子暗号

量子計算の到来は、暗号の世界に「新しい魔法」を一つ加えるというより、守るべき対象ごとに道具を使い分ける時代を開きました。

量子現象そのもので鍵を配るQKDと、いま使っている古典計算機の上で動く耐量子アルゴリズムであるPQCは、同じ未来に向かいながら役割が異なります。

ここを混同すると、移行計画も投資判断もずれてしまいます。

QKDとPQC:“量子の二枚看板”を整理する

まず整理したいのは、QKDは量子鍵配送であり、PQCは古典計算機上で動く耐量子アルゴリズムだという点です。

前者は光子のような量子状態を使って鍵共有を行う技術で、後者は既存のサーバーやネットワーク機器の上で、量子計算機による攻撃に耐えることを狙った公開鍵暗号や署名方式です。

どちらも「量子時代の暗号」と一括りにされがちですが、物理法則を使って鍵を届ける仕組みと、数学的設計を入れ替えて計算機上で守る仕組みでは、導入の前提がまったく違います。

量子計算の影響も、方式ごとに分けて見る必要があります。

RSAやECCのような公開鍵暗号は、量子計算のShor型のアルゴリズムによって土台の困難性が崩れます。

一方でAESのような共通鍵暗号は同じ意味で直ちに破られるのではなく、Grover型の探索高速化によって実効鍵長が半減したのに近い圧力を受けます。

ここでは鍵長の増強で対処できる余地があるため、公開鍵と共通鍵では「量子に弱い」の中身が異なるのです。

筆者が移行ロードマップづくりに関わったとき、最初に効いたのは技術名の華やかさではなく、資産の棚卸しでした。

どこでRSAやECCが使われ、どこに長期保存される機密データがあり、どの系統は数年で更新され、どの系統は十年単位で残るのかを洗い出し、そのうえで対象を「すぐ変える」「計画中」「観察」の三色で地図のように塗り分けると、議論が急に現実の輪郭を持ちます。

QKDを敷くべき閉域の高秘匿回線と、PQCで広く置き換えるべき公開鍵基盤は、その地図の上では別の色で現れます。

QKDの直感は、古典暗号の歴史だけを追ってきた読者には少し異質に映るかもしれません。

偏光子を通った一粒の光を送り、受け手も偏光の向きを選んで測る場面を思い浮かべると、この技術の骨格が見えます。

送り手と受け手の選択が合ったときだけ鍵の素材が共有され、途中で盗聴者が測定に割り込むと、その行為自体が量子状態を乱し、誤りとして痕跡を残します。

戦時の封蝋が「開けた跡」を見せたのに対し、QKDは物理法則そのもので「覗いた跡」を浮かび上がらせる発想だと言えます。

ただし、ここで理論と運用を分けて考えなければなりません。

QKDで得た鍵をワンタイムパッドに使えば、情報理論的安全性というきわめて強い地平が見えます。

けれど実際の通信システムは、鍵を配った後の保管、認証、装置の実装、光学系の物理層、運用手順まで含めて一つの安全性を形づくります。

鍵そのものが美しくても、鍵管理が崩れれば全体が崩れるという点は、古典暗号の時代から変わっていません。

日本でもNICTやJAXAの文脈でQKDの実証が積み重ねられてきましたが、そこで問われているのも単なる理論の勝負ではなく、通信路・装置・運用を含めた全体系の成立です。

NIST 2024と2035年:移行の現実

量子時代の備えが概念の話だけで終わらなくなった節目が、2024年です。

この年に NIST が PQC の重要な標準化の区切りを公表し、耐量子移行は「いつかの話」から実装・調達・更改計画の現実的な課題へ移りました。

NIST の公式ページに移行方針や参考資料がまとまっているため、具体的な実務計画を示す際はそちらを一次出典として参照してください。

筆者はこの種の棚卸しを、歴史資料の分類に少し似ていると感じます。

まず資産を列挙し、次に漏えい時の影響と保存年限でリスク区分を切り、そのうえで三色の地図に落とし込みます。

「すぐ変える」は外部公開面に近く、既存の公開鍵依存が強い系統です。

「計画中」は更改時期が決まっている基幹系で、「観察」は依存関係が複雑で、先に周辺の部品を整えなければ動かせない領域です。

この三色マップにすると、抽象語だった「量子耐性」が、年度ごとの工事計画のような顔つきになります。

⚠️ Warning

PQC移行の難所はアルゴリズム名を覚えることではなく、どの資産がいつまで秘密であるべきかを見極め、更新周期の遅い系統から逆算するところにあります。移行計画の遅れは長期秘匿データのリスクを高めます。

ここで忘れたくないのは、PQCはあくまで古典計算機で使う暗号だということです。

現在のインターネットや企業システムの延長線上で導入できるのが強みです。

QKDのように専用の物理回線や装置条件を伴う場面とは異なり、PQCは広範な更新の主戦場になります。

量子時代への備えを一枚岩の計画として扱うより、「広く置き換えるPQC」と「限定的だが強い物理的手段としてのQKD」を別レイヤーで考えるほうが、現実の移行像に近づきます。

Harvest Now, Decrypt Laterへの備え

量子脅威をいま考える理由は、巨大な量子計算機が明日から普及するからではありません。

現在の通信や保存データを今のうちに収集しておき、将来の計算能力で後から解読するHarvest Now, Decrypt Laterという構図があるからです。

今日盗み取られた暗号文が将来読める見込みがある場合、長期秘匿データに対する対策が必要になります。

PQC の具体的なアルゴリズム名や選定状況については、NIST の公表リスト(NIST CSRC)を一次出典として参照してください。

ここでもQKDとPQCの役割分担が見えてきます。

PQCは、広く普及したネットワークや署名基盤を量子計算に耐える設計へ移す主軸です。

一方のQKDは、特に高秘匿で閉域性の高い通信において、鍵配送そのものを物理法則に寄せる選択肢になります。

ただし、どちらを採っても運用全体の安全性からは逃れられません。

盗聴検知の美しい理論があっても、終端装置の管理が甘ければそこが破られますし、耐量子アルゴリズムを載せても鍵の配布や失効管理が崩れていれば実戦では穴になります。

暗号史を振り返ると、方式の強さだけで戦局や制度は決まりませんでした。

設定表の扱い、オペレーターの癖、鍵の再利用、保管手順の甘さが、強力な暗号を何度も裏切ってきました。

量子時代も同じで、焦点は「量子」という言葉そのものではなく、どの秘密を何年守る必要があり、そのためにPQCで広く更新するのか、QKDを限定領域で使うのか、あるいは共通鍵の鍵長強化をどこに織り込むのかという設計の連続にあります。

未来の計算機はまだ建設中でも、守るべき時間軸はすでに始まっているのです。

3000年の結論――暗号は完成品ではなく、更新され続ける社会基盤

暗号史を三千年ぶんたどると、残る結論はひとつです。

暗号は一度できあがれば終わる完成品ではなく、破られ、直され、運用に組み込み直されながら続いてきた社会基盤です。

安全はつねに絶対値ではなく相対値で決まり、その差を広げるのは方式の強さだけでなく、鍵の扱い、実装、手順、教育まで含めた人間の営みでした。

相対的安全と運用の重み

古代の換字や転置、機械式暗号、公開鍵暗号、そしてPQCまで、歴史の勝敗を分けてきたのは「破られない魔法」を手にした側ではありません。

ある時点の攻撃能力に対して、どこまで読み取られにくい状態を保てるかという相対的な安全を築き、その状態を崩さない運用を続けた側です。

方式が堅くても、鍵の再利用、設定の癖、保管の甘さがあれば崩れます。

逆に、方式の限界を理解したうえで更新時期を見誤らなければ、防御の寿命は伸びます。

筆者が古文書の記号表や戦時通信の手順書を読むたびに感じるのは、暗号が数学だけの物語ではないということです。

机上では美しい設計でも、現場では疲れた通信兵が時刻を取り違え、担当者が鍵表の受け渡しを急ぎ、管理者が失効手順を後回しにします。

その小さな綻びが、歴史の大きな転換点につながってきました。

現代のTLS 1.3や証明書運用も構図は同じで、技術と運用は片方だけでは立ちません。

“更新され続ける基盤”という見取り図

だからこそ、暗号を理解する最短距離は、単独の発明としてではなく、更新され続ける基盤として眺めることです。

そこにはアルゴリズムだけでなく、標準化、検証、実装、監査、鍵管理、教育、移行計画が一つの生態系として連なっています。

RSAの登場が通信の風景を変えたのも、理論だけでなくプロトコルや証明書基盤に組み込まれたからであり、PQCへの移行も同じく、名称を覚えることより更新の回路を社会に埋め込めるかで成否が決まります。

記事の末尾では、年表図と「暗号が生まれ、解読が追いつき、次世代暗号が立ち上がる」という循環図をもう一度見返してみてください。

流れを視覚で再確認すると、古代の秘匿表現から現代の耐量子移行までが、断絶ではなく連続として頭に残ります。

あわせて、読者自身の「暗号年表」を紙に一本引き、いちばん印象に残った転換点をひとつ選び、「なぜそれが次の時代を呼び込んだのか」を一文で書いてみてください。

転換点と因果を自分の言葉で結び直した瞬間、この長い歴史は知識の羅列ではなく、判断の系譜として立ち上がります。

ここから先は、関心の角度ごとに掘り下げるのがよく効きます。

仕組みから理解を固めたいなら仕組み編、人物の判断や発見のドラマを追いたいなら人物編、戦争との結びつきを軸にするなら戦史編で、各テーマを順に深めてください(当該カテゴリでの詳述を今後掲載予定です)。

暗号の歴史は、昔の奇妙な秘術の博物誌ではありません。

いまブラウザが交わす鍵も、明日更新される標準も、長い競争の途中にあります。

読者がこのあと年表を一枚、自分の言葉で引き直すなら、その時点でこの三千年の旅は、過去を知る読書から未来を選ぶ準備へと変わります。

科学史・技術史を専門とする歴史研究者。エニグマ解読からWWII暗号戦まで、暗号が歴史を動かした瞬間を一次資料に基づいて描きます。

関連記事

アラン・チューリングとは?エニグマからAIへ

毎朝のブレッチリー・パークには、数千通の無線電文が積み上がり、その日のうちに鍵が変わる切迫のなかで解析が始まりました。そこで働いたAlan Mathison Turingを、単なる暗号解読者としてではなく、暗号解読・計算理論・AI思想を貫いた人物として捉え直すのが、本記事の出発点です。

ブレッチリー・パークとは?Station Xの実像

朝、まだ霧の気配が残るうちにYサービスの傍受記録が束になって運び込まれ、各Hutへ配られた瞬間から、ブレッチリー・パークの一日は動き出しました。日付が変わる前にドイツ軍の鍵設定はリセットされる。

エニグマ解読:ポーランドから英国へ

エニグマ解読史は、しばしば英国のブレッチリー・パークだけの英雄譚として語られます。けれど実際には、1932年にポーランド暗号局が開いた数学的突破口があり、1939年7月のワルシャワ近郊では複製機やZygalski sheetsが机上に並び、その知見が英仏へ手渡されていました。

ボンブとコロッサス|違い・役割・歴史

ブレッチリー・パークの小屋に朝が来るたび、日付とともに鍵はリセットされ、打鍵の音、リレーの唸り、紙テープの風切り音がせわしなく重なりました。そこでまず混同をほどいておくと、ボンブ=エニグマ、コロッサス=ローレンツ(Tunny)です。