暗号解読ツールおすすめ5選|無料オンラインと選び方

暗号解読ツールおすすめ5選|無料オンラインと選び方

謎解きイベントの帰り道、ふと見つけたSGVsbG8gV29ybGQ=という文字列をスマホで試したら、数分で「これはBase64らしい」と当たりがつきました。暗号っぽい文字列は、勘に頼って総当たりするより、まず種類を見極めて、仮説を立て、復号し、結果を確かめる順で触ると、一気に景色が開けます。

謎解きイベントの帰り道、ふと見つけたSGVsbG8gV29ybGQ=という文字列をスマホで試したら、数分で「これはBase64らしい」と当たりがつきました。

暗号っぽい文字列は、勘に頼って総当たりするより、まず種類を見極めて、仮説を立て、復号し、結果を確かめる順で触ると、一気に景色が開けます。

この記事は、不明な文字列を前に「何から試せばいいのかわからない」という初心者と、無料オンラインツールで安全に入口だけ押さえたい人に向けたものです。

dCode Cipher IdentifierCacheSleuth Multi DecoderDenCodeARGTOOLSBoxentriqのおすすめ5選を先に示しつつ、一行要約、向く場面・向かない場面、プライバシー配慮の明記有無まで並べて比べます。

あわせて、SGVsbG8gV29ybGQ=を短い題材に、識別から仮説を立ててデコードし、Hello Worldになったところで答え合わせする流れを追体験してもらいます。

オンライン暗号ツールは古典暗号の解読支援だけでなく、エンコードや既知鍵での復号確認にも使えますが、秘密情報は入れず、ブラウザ内処理の明記があるものから触るのが堅実です。

オンライン暗号解読ツールとは何か

ここでいうオンライン暗号解読ツールとは、ブラウザ上で文字列を入力し、暗号やコードの種類を見当づけたり、変換したり、復号を試したりする道具全体を指します。

ただし、この言葉は実際には少し雑に使われがちです。

検索して出てくるものを見ていくと、「暗号化」は英語でencryption、「復号」はdecryption、「解読」はcryptanalysis、また「エンコード/デコード」は英語でencoding/decodingと表記されるツールが同じ棚に並んでいます。

ここを最初にほどいておくと、何を選ぶべきかが急に明瞭になります。

暗号化は英語でencryptionといい、平文を鍵で読めない形に変える処理です。

復号は英語でdecryptionと呼ばれ、その鍵を使って元に戻す処理を指します。

解読は英語でcryptanalysisといい、鍵がわからない、あるいは方式が不明な状態から、手掛かりを集めて読み解こうとする行為です。

エンコード/デコードは英語でencoding/decodingと呼ばれ、データ表現を別の形式に写し替える処理で、秘密にすること自体が目的ではありません。

たとえばBase64は暗号ではなく符号化ですし、モールス符号も本質的には約束に沿った表現の変換です。

この区別が曖昧なままだと、「暗号を解きたいのにBase64デコーダを触っていた」「復号したいのに解読ツールを探していた」と話が食い違います。

たとえば SGVsbG8gV29ybGQ= は、いかつい見た目に反してBase64でデコードすると「Hello World」になります(Base64 の規格: RFC 4648)。

英字と記号が混ざっただけで秘密めいた雰囲気をまといますが、これは鍵で守られた暗号文ではなく、データを別の文字集合で表した結果です。

オンラインツールが役立つのは、まさにこういう「まず正体を見抜く」局面です。

その意味で、オンラインの「暗号解読ツール」に含まれるものは、実務上は次の4タイプに分けて考えると整理しやすくなります。

- 暗号・コードの識別(identifier)

入力された文字列の見た目や文字種、長さ、出現パターンから、「これはBase64らしい」「ROT13やシーザー暗号の可能性がある」と候補を挙げるタイプです。

dCode Cipher IdentifierやBoxentriq系の発想はここが出発点で、まず方式を当てることを最初の一手に置いています。

方式不明のまま総当たりするより、候補を絞ってから試すほうが筋が通っています。

- 古典暗号の総当たり(brute force)

シーザー暗号なら25通りの有意味なシフトを順に並べる、ROT13なら一発で戻す、Atbashなら逆順置換を当てる、といった古典暗号向けの試行です。

鍵空間が小さいものや、規則が単純なものではオンラインツールの得意分野です。

手でやると単調な作業でも、候補一覧で並べてくれるだけで読める行を拾えます。

- 符号化の解除(decode)

Base64、16進、2進、モールス符号のように、暗号ではなく表現形式を元に戻すタイプです。

実際にはこのカテゴリが出番の多い場面も多く、謎解きやログ解析では「暗号を解く」という感覚より、「何の記法か見抜いて正しく戻す」に近いことがよくあります。

多機能ツールが複数候補を同時に試す設計を採るのも、この層が厚いからです。

- 鍵がわかっている場合の復号(known-key decryption)

AESのような現代暗号で、鍵やIV、モードが既知であり、その値で正しく復号できるか確認する用途です。

これは“解読”というより検証や確認に近い使い方です。

AESは128/192/256ビット鍵を取り、ブロックサイズは128ビットです。

CBC系では16バイトのIVを使います。

こうしたツールは学習や動作確認には便利ですが、ここでやっているのは鍵なしの突破ではありません。

この整理をしておくと、「オンライン暗号解読ツール」という言い方の射程が見えてきます。

古典暗号ソルバもあれば、デコーダもあり、既知鍵での復号確認ツールもあります。

つまり、ひとつの万能解読機があるわけではなく、不明な文字列に対して複数の仮説を立て、それに合う道具を当てるための作業台に近い存在です。

CacheSleuth Multi Decoderのように多数の変種を一括で試すものや、DenCodeのように日本語UIで変換系を広く扱うものが支持されるのも、この「作業台」としての性格が強いからです。

ℹ️ Note

文字列を見た瞬間に「暗号だ」と決めつけないことが、最短ルートになる場面は多いです。英数字と = が見えたらBase64、点と線ならモールス符号、アルファベットだけで妙に読み替えやすければROT13やシーザー暗号といった具合に、まず表面の特徴から当たりをつけると流れが止まりません。

もうひとつ線を引いておきたいのは、こうしたツール群が相手にしているのは、主に教育・遊び・検証の領域だということです。

現代暗号を「鍵なしで解読できる」とうたうものとは、同じ箱に入れて考えないほうが正確です。

この記事で扱うのは、古典暗号のパターンを学ぶ、CTFや謎解きで文字列の正体を見破る、既知鍵で復号結果を確かめる、といった用途です。

Base64を戻して意味のある文字列が出る瞬間や、KHOORがHELLOに変わる瞬間の面白さは、派手な“解読成功”というより、仕組みが噛み合ったときの手応えにあります。

そして、その手応えに最短でたどり着く第一歩が識別です。

dCodeやBoxentriqの設計思想が示している通り、方式がわからない文字列に向かっていきなり復号ボタンを押すのではなく、「これは何者か」を先に見極める。

この順番を頭に入れておくと、オンラインツールはただの便利サイトではなく、暗号やコードの見立てを鍛えるレンズとして働きます。

無料で使えるオンラインツール5選

| ツール | 対応領域 | 強み | 初心者向け度 | 日本語対応 | 識別機能 | ブラウザ内処理の明記有無 | 想定用途 |

|---|---|---|---|---|---|---|---|

| dCode Cipher Identifier | 暗号種別の識別、古典暗号、コード判別 | 200種類超を対象に候補を絞り込める | 高い | 低い | 強い | 不明 | まず方式の当たりを付けたいとき |

| CacheSleuth Multi Decoder | 多数のエンコード・古典暗号・変換の一括試行 | 255変種をまとめて試せる | 中〜高 | 低い | ある程度広い | 不明 | 候補が多く、まとめて眺めたいとき |

| DenCode | エンコード/デコード、古典暗号、文字列変換 | 日本語UIで迷いにくく、変換系が広い | 高い | 高い | 限定的 | 不明 | ROTやシーザー、Base64、16進の確認 |

| ARGTOOLS | 謎解き向け総合解析、古典暗号、複数候補提示 | 謎解き文脈で必要な機能がまとまっている | 中 | 高い | 推薦機能あり | 不明 | 謎解きやARGで仮説を横断したいとき |

| Boxentriq | CTF/解析支援、識別、古典暗号、各種ユーティリティ | 当方の検索でサイト上にブラウザ内処理の明記があり、学習導線が豊富 | 中 | 低い | あり | 明記あり | CTFや学習で識別から派生解析まで進めたいとき |

※注: 上の「初心者向け度」や操作感は筆者の主観に基づく評価です。

実務での選定や機密データの扱いは、機能や対応形式、ブラウザ内/サーバ処理の有無などの客観的条件を優先してください。

dCode Cipher Identifier

dCode Cipher Identifierは、方式不明の文字列に最初に当てる一本として頭ひとつ抜けています。

検出対象は200種類超で、古典暗号だけでなく、コードや表記のバリエーションまで視野に入れて候補を返してくれます。

暗号解読の現場というより、謎解きや学習で「そもそもこれは何か」を見極める段階にぴったりです(詳細:

実際に同じ文字列を複数ツールへ入れたとき、dCodeは入口の迷いが少ない側でした。

入力してすぐに「どの棚を見ればよいか」を示してくれるので、総当たりの前に頭の中が整理されます。

たとえば英数字と = が混ざる文字列なら、いきなり手当たり次第に復号を回すより、Base64 系の可能性を先に押さえたほうが流れが止まりません。

dCodeはその最初の仕分け役として信頼を置きやすい存在です。

一方で、日本語UIではないため、ツール名や候補名に慣れていない段階では少しだけ身構える場面があります。

また、プライバシー面ではブラウザ内処理の明記を確認できないので、比較表では「不明」に置くのが妥当です。

役割としては、まず識別、そこから必要な個別ツールへ進むためのハブと考えると収まりがよくなります。

CacheSleuth Multi Decoder

CacheSleuth Multi Decoderの魅力は、一つひとつ試す手間を省いて候補を一気に広げられることです。

対応は255変種と明示されていて、文字列を入れると多数の変換結果を横断的に眺められます。

識別というより、「ありそうなものをまとめて走らせて、読める結果を拾う」道具に近い立ち位置です。

筆者が面白いと感じたのは、同じ文字列でもdCodeが絞り込み型なのに対し、CacheSleuthは候補の裾野を広く見せるところです。

暗号っぽい短文を入れたとき、画面全体に複数の可能性が並ぶので、頭の中で仮説を切り替えながら眺められます。

最初の一撃で正体を当てるというより、「この線もある、あの線もある」と地図を広げる感覚です。

候補が多い文字列では、この見せ方が役に立ちます。

その反面、初心者にとっては情報量がいきなり増えるぶん、最初の数分で少し圧倒されることがあります。

日本語対応もなく、プライバシー面の明記も確認できません。

ただ、複数仮説を同時に試す設計そのものは、この種のオンラインツールの強みです。

識別で候補を絞りきれないときに、CacheSleuthへバトンを渡す流れがきれいにつながります。

DenCode

DenCodeは、日本語で迷わず触りたい読者にとって最も入口が低い一角です。

暗号専用サイトというより、エンコード/デコード、文字列表現の変換、古典暗号の処理まで広く並んだ実用的な変換集で、Base64、16進、2進、ROT13、Atbash、ヴィジュネルといった題材に素直にアクセスできます。

検索意図が「暗号解読」でも、実際には「まず文字列を戻したい」ことが多い場面では、とても相性がいい構成です。

同じ文字列を5ツールに入れたとき、筆者がもっとも足を止めずに進めたのはDenCodeでした。

理由は単純で、ラベルが日本語なので、どの機能が何をするのかが視界にそのまま入ってくるからです。

ROT13 やシーザー暗号のように、仕組みがわかれば一瞬で戻る類いのものは、この日本語UIが効きます。

シーザー暗号なら有意味なシフトは25通りですが、そうした古典暗号の確認でも、操作の意図が読み取りやすいのは大きな利点です。

識別機能そのものはdCodeほど強くありません。

方式不明の文字列に対して候補を大きく広げる役より、ある程度見当がついたあとで個別に確かめる役が中心です。

比較の中では、日本語対応を重視するなら最有力、特にROTやシーザーの検証では一歩先に出ます。

プライバシー面の明記は確認できないため、この点は比較表通り「不明」です。

ARGTOOLS

ARGTOOLSは、謎解きやARGの文脈に寄せて複数の仮説を横断できる総合解析ツールです。

古典暗号、各種変換、候補提示がまとまっていて、単発のデコードサイトより「探索するための机」に近い雰囲気があります。

日本語対応があるため、英語UIの総合ツールより心理的な距離が近く、謎解きイベントの延長線で触りやすい構成です。

筆者の印象では、ARGTOOLSはCacheSleuthに似た「候補を広げる」側にいながら、日本語の文脈で整理できるところが効きます。

同じ文字列でも、dCodeが入口を一つ指差すのに対し、ARGTOOLSは「この辺りをまとめて見てみよう」と棚ごと差し出してくる印象です。

謎解きの現場では、ひとつの仮説に賭けるより、複数の変換を行き来したほうが早い場面があります。

そのとき、この手の総合型は発想の切り替えに向いています。

初心者向け度は中程度で、何でもできるぶん、最初から全部を触ると少し散漫になります。

ただし、日本語で探索できること自体が強みです。

比較の流れに沿って位置づけるなら、識別後に候補が複数残ったときの二手目として扱うと、役割がきれいに見えてきます。

プライバシー面については、ブラウザ内で処理されると明記されていないため、比較上は「不明」とします。

Boxentriq

Boxentriqは、CTFや学習用途まで含めて見たときに個性が立つサービスです。

運営開始は2018年で、当方の検索ではサイト上でブラウザ内(クライアントサイド)処理が明記されていることを確認しました。

他の候補は明記が見つからないため、利用前には各サイトの処理方針(クライアント/サーバ処理、ログ保存、共有URL生成の有無など)を必ず確認してください。

この点だけでも、読者が扱う題材の範囲を判断しやすくなります。

Boxentriqは、CTFや学習用途での導線が整ったサービスです。

運営開始は2018年で、当方の検索ではサイト上に「処理はブラウザ内(クライアントサイド)で行う」との記載が見られました。

他のツールについては同様の明記が確認できない場合もあるため、利用前に各サイトの処理方針(クライアント/サーバ処理、ログ保存、共有URL生成の有無など)を必ず確認してください。

日本語対応はありませんが、CTFやパズル文化に触れていく読者には親和性があります。

比較の軸で見ると、識別機能があり、古典暗号にも触れられ、ローカル処理が明記されている点がはっきりした強みです。

学びながら遊ぶ流れに乗せたいなら、Boxentriqは候補から外れません。

5つを並べると、使う順番も見えてきます。

最初の一手は識別系のdCode、候補が多くて一気に眺めたい場面ではCacheSleuthやARGTOOLS、ROT13やシーザー暗号のように日本語で確認したい題材はDenCode、CTFや学習への導線まで含めるならBoxentriqという並びです。

筆者が同じ文字列を入れ比べたときも、迷いなく入れた順はほぼこの流れになりました。

ツールごとの違いは機能一覧よりも、「どこで立ち止まらずに進めるか」を見ると鮮明になります。

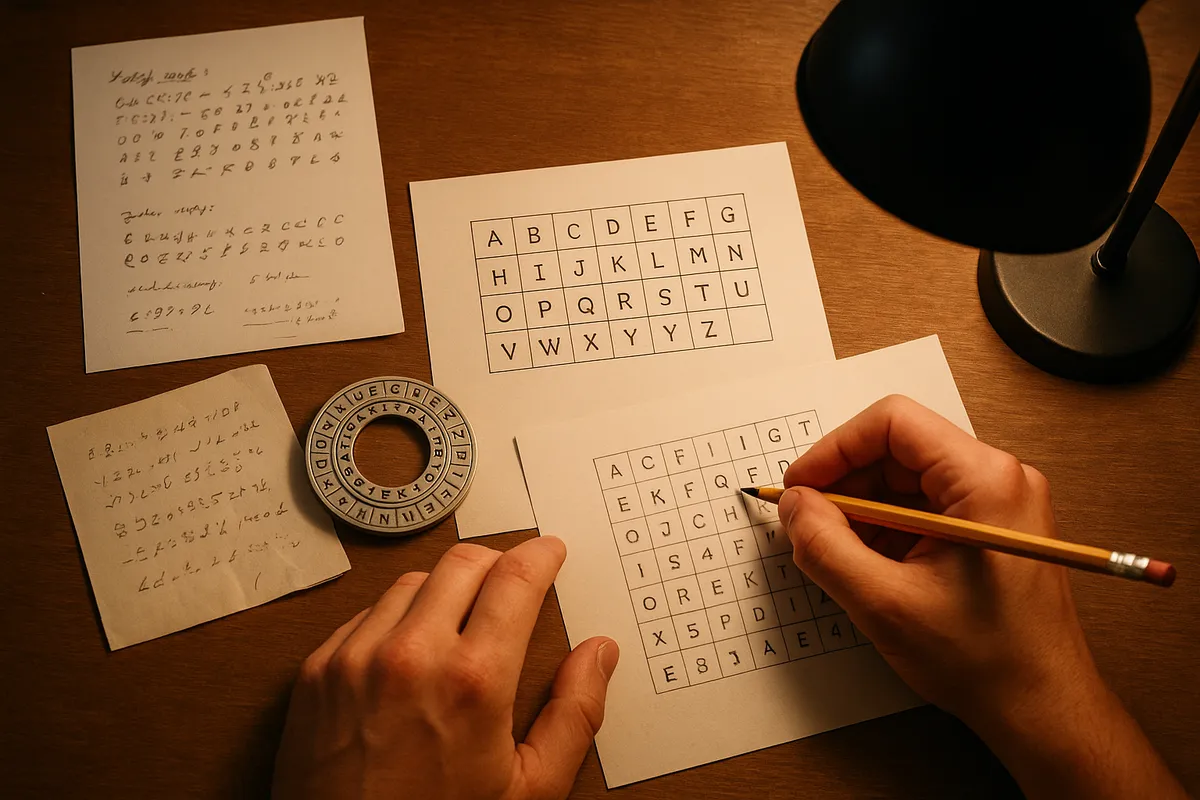

まずはこう試す——暗号文を見つけたときの基本手順

文字列を前にすると、つい「どのツールを使うか」から考えがちです。

ですが実際は、道具選びより先に観察の順番を持っているかどうかで進み方が変わります。

筆者は、見慣れない文字列に出会ったら、まず見た目を眺め、次に変換系を疑い、それで外れたら古典暗号を回す、という順で触ります。

この流れだと、遠回りに見えても手が止まりません。

短いサンプルで追いかけると感覚がつかめます。

SGVsbG8gV29ybGQ=なら Base64 を当てるだけでHello Worldに届きますし、KHOORならシーザー暗号の逆シフト3でHELLOになります。

GUR DHVPX OEBJA SBK WHZCFのような文は、ROT13 を一回かけるだけで英語の文として輪郭が立ちます。

こうした「まずこれを触る」という順番を頭に入れておくと、暗号文は急に取りつきやすい相手になります。

Step 1: 文字種・記号から当たりを付ける

最初に見るのは、意味ではなく文字の種類です。

アルファベットだけなのか、数字が混じるのか、= や / や + があるのか、スペースで区切られているのか。

この見た目だけで、候補は思った以上に絞れます。

たとえばSGVsbG8gV29ybGQ=は、英数字が中心で末尾に = が付いています。

この時点で、筆者はまず Base64 を疑います。

Base64 は 3 バイトを 4 文字に変える符号化なので、こうした英数字中心の見た目になりやすく、末尾の = はパディングの名残としてよく現れます。

逆に、48 65 6C 6C 6F のように 2 桁ずつの並びなら 16 進、01001000 01100101 のように 0 と 1 だけなら 2 進を先に触るほうが自然です。

アルファベットだけが並ぶときも、観察で差が出ます。

全部大文字で語の区切りがあるなら、シーザーや ROT13 のような古典暗号が候補に上がります。

KHOORのように短くても、母音らしい文字の偏りがなく、不自然に固まって見えるなら、単純なシフト暗号を疑う理由になります。

見た目は、暗号文が最初に出してくる名刺のようなものです。

Step 2: Base64/16進/2進などのデコードを試す

文字種を見たら、次は暗号というより変換を疑います。

ここでいう変換は、Base64、16進、2進のように、元データを別の表記にしているだけのものです。

見た目がそれらに近ければ、複雑な解読に進む前に一度戻してみる価値があります。

追体験しやすいのはSGVsbG8gV29ybGQ=です。

これを Base64 デコードすると、そのままHello Worldになります。

こういう場面では、いきなり「暗号を解いた」というより、包装紙を一枚はがした感覚に近いです。

紙袋の中身を見ただけなのに、手応えはきちんとあります。

筆者も最初のころ、長い英数字列を前にしてシーザーや置換を先に疑って遠回りしたことがありますが、実際には Base64 を一回戻すだけで終わる文字列が少なくありませんでした。

16進や 2 進も同じ発想です。

16進なら 1 バイトが 2 桁なので、ASCII や UTF-8 の文字列に戻せる形がよくあります。

2進なら 8 ビット単位で区切ると文字コードとして読める場合があります。

ここで大事なのは、意味を読み取ろうとする前に、表記を元に戻すことです。

暗号っぽく見えるものの中には、暗号ではなくエンコードだった、というケースが想像以上に多いからです。

RFC 4648: The Base16, Base32, and Base64 Data Encodings

This document describes the commonly used base 64, base 32, and base 16 encoding schemes. It also discusses the use of l

datatracker.ietf.orgStep 3: ROT/シーザー/Atbashを総当たり

変換系で外れたら、古典暗号の出番です。

最初に回すなら、ROT13、シーザー、Atbash の順が手堅いです。

どれも仕組みが単純で、短文でも反応が出やすいからです。

KHOORは典型例で、シーザー暗号を逆方向に 3 文字ずらすとHELLOになります。

シーザー暗号はアルファベット 26 文字を循環させる方式なので、有意味なシフトは 25 通りしかありません。

つまり、総当たりしても一周がすぐ終わります。

筆者は紙に書かれた短い英字列を前に、手計算でざっと 1 文字ずつ戻していったことがあります。

最初はただのノイズに見えていた並びが、あるシフトで急に H や E が顔を出し、単語の骨格が見えた瞬間に「あ、読めた」と空気が変わります。

あの感覚は、暗号解読というより、ぼやけたピントがぴたりと合う瞬間に近いです。

ROT13 はその中でもさらに軽く、13 文字シフト固定なので試す回数は実質 1 回です。

イベント現場で、紙のメモにUryyb, Jbeyq!とだけ書かれていたことがありました。

最初に見た印象は「英字だけれど単語としては読めない」、ただしコンマと感嘆符が自然に残っているので、文字以外をそのままにする古典暗号っぽい。

そこでスマホで ROT13 を当てると、すぐHello, World!になりました。

このときも、順番はシンプルでした。

文字種を見る、変換系ではなさそうと切る、ROT13 を試す、それで決まる。

現場ではこの時系列がそのまま正解ルートになります。

GUR DHVPX OEBJA SBK WHZCFも同じで、ROT13 をかけるとTHE QUICK BROWN FOX JUMPSになります。

全部大文字、スペースあり、語長の並びが英語っぽいのに読めない、という見た目がヒントです。

Atbash も忘れたくない候補で、A↔Z、B↔Yのように逆順に置き換えるだけなので、短文なら一度試して損がありません。

ROT13 と Atbash は「一発で景色が変わる」ことが多く、初心者が最初に成功体験を得やすいところでもあります。

Step 4: 識別ツールで候補を網羅

ここまでで決まらないときは、手作業の仮説を広げるより、識別ツールに渡して候補を並べたほうが早く進みます。

記事前半で触れたdCode Cipher IdentifierやCacheSleuth Multi Decoderは、まさにこの段階で効いてきます。

dCode Cipher Identifierは 200種類超を視野に入れて候補を出せますし、CacheSleuth Multi Decoderは 255 変種をまとめて試せます。

人力で一つずつ思い出すより、棚を一気に開けるイメージです。

筆者はこの段階で、ツールに「正解を出してもらう」というより、候補の地図をもらう感覚で使います。

自分で Base64、16進、ROT13、シーザーを試しても反応が鈍いとき、識別ツールに入れると「まだ見ていない棚」が見えてきます。

DenCodeやARGTOOLSのような日本語UIの道具は、その候補をそのまま試す流れに乗せやすく、仮説の切り替えが途切れません。

💡 Tip

識別ツールに入れたあと、上位候補を上から順に全部信じるより、文字種の観察と矛盾しない候補から触ると手数が減ります。英数字と = が見えているなら、まず Base64 系を優先する、という考え方です。

シーザー暗号に限っていえば、dCodeの総当たり表示は体験としてもわかりやすい部類です。

25 通りを一覧で眺めると、意味のある単語が一行だけ浮かび上がることがあります。

手計算で一つずつ戻したときの「どこかで読める形になるはずだ」という感覚を、画面上で一気に再現してくれるわけです。

Step 5: 頻度・辞書で妥当性を検証

候補が出たあとに必要なのは、本当にそれで合っているかの確認です。

オンラインツールは変換結果を返してくれますが、その文字列が意味のある平文かどうかまでは別問題です。

ここで役に立つのが、単語と頻度です。

英語なら、th、he のような二文字の並びや、the、and、ing といった三文字のまとまりが見えるかを見るだけでも、当たり外れの差が出ます。

GUR DHVPX OEBJA SBK WHZCFを ROT13 した結果に THE が現れたとき、人はそこで一気に安心できます。

単語として成立しているうえ、英語で頻出する並びに乗っているからです。

KHOORを逆シフトしてHELLOになったケースも同じで、辞書にある語へ着地していること自体が強い裏付けになります。

日本語では、仮名の出方や語のつながりを見る発想が効きます。

意味の切れ目が自然か、助詞の位置が不自然ではないか、ひらがなと漢字の混ざり方に無理がないか。

長文なら頻度の偏りも見えてきますし、短文なら辞書照合に近い感覚で「その語が立つか」を見ます。

暗号解読では、変換に成功することと、読める文章に届くことは別の段階です。

ここを飛ばさないだけで、偶然それっぽい文字列を正解と勘違いする場面が減ります。

この一連の流れを一度体で覚えると、暗号文に出会ったときの初動がぶれません。

文字種を見る。

Base64、16進、2進を疑う。

ROT13、シーザー、Atbash を回す。

識別ツールで候補を広げる。

単語と頻度で確かめる。

謎解きイベントでも、紙のメモでも、SNSで見かけた文字列でも、この順番はそのまま使えます。

手順が一本通っていると、見慣れない文字列も「何から触ればいいかわからない塊」ではなく、順に扉を開けていけるパズルに変わります。

ツール選びで最も大切な比較軸

この見出しで伝えたいのは、ツール選びを「収録機能の数」だけで決めないほうが、実際の解読では手数が減るということです。

オンライン暗号ツールは、機能が多いものほど強そうに見えます。

けれど、暗号文に最初に向き合う場面では、深い解析機能よりも「これは何系か」を素早く当てる力のほうが効きます。

仮説が固まってから、頻度分析や総当たりUIのような掘り下げ機能が生きてきます。

多機能は武器ですが、常に初手の最適解ではありません。

① 古典暗号の解読支援がどこまで厚いか

古典暗号を触る機会が多いなら、まず見たいのは頻度分析と総当たりの見せ方です。

たとえばシーザー暗号は有意味なシフトが 25 通りなので、一覧で全部見せてくれるUIだと、頭の中で一段ずつ戻す作業をそのまま画面に移せます。

dCode系の総当たり表示が便利なのはこの部分で、答えそのものより「どの候補が自然な語に見えるか」を目で選べるからです。

ビジュネル暗号まで視野に入ると、さらに差が出ます。

鍵長の仮説、周期ごとの分割、頻度の偏りの観察という流れを持っているツールは、単純なエンコード変換サイトとは役割が別です。

筆者の感覚では、短い暗号文なら候補がすぐ見えても、長文のビジュネル候補をブラウザ上で何本も回し始めると、画面の反応が鈍くなって考えるテンポまで崩れます。

逆に短文では結果がほぼ即座に返ることが多く、試行錯誤の速度が落ちません。

この差は、長文に強いかどうかというより、解析UIがどこまで探索前提で作られているかの差として表れます。

DenCodeは日本語UIでシンプルな古典暗号や変換をたどりやすく、入口としての親切さがあります。

一方で、古典暗号の“深掘り”になると、dCode Cipher IdentifierやBoxentriqのように解析寄りの導線を持つツールのほうが粘れます。

教育用途まで含めて手法そのものを学びたい場合は、CrypTool-Online(例:

② 識別と一括試行の強さで、初動の速さが決まる

ここで効くのは、入力した文字列を見て候補を返す識別性と、候補を一括で並べる横断力です。

前者は「ROT13 か Base64 か 16進か」という最初の仕分けに向き、後者は「見落とした棚がないか」を確認する工程に向きます。

ARGTOOLSは謎解き文脈に寄った推薦機能があり、複数仮説を渡り歩く流れに強い構成です。

DenCodeは識別特化ではないぶん、方式の見当がついてからの変換が軽快です。

この順番が大切で、初動では「何かを当てる」性能が勝ちます。

方式が曖昧な段階で解析機能だけ豊富でも、入口の扉を外していると遠回りになります。

反対に、識別で候補が絞れたあとなら、頻度分析や鍵長探索のような細かい機能が一気に意味を持ちます。

多機能ツールが強いのはこの二段目以降で、最初の一手だけを見るなら識別に振ったツールのほうが速い場面が珍しくありません。

③ ブラウザ内処理の明記は、機能表より先に見たい項目

オンラインツールでは、何をどこで処理しているかの説明があるかどうかも比較軸から外せません。

Boxentriqはローカル処理を明記している点がはっきりしていて、入力した文字列をその場で扱う前提が読み取れます。

この一文があるだけで、CTFの問題文や学習用サンプルを試すときの心理的な距離がぐっと縮まります。

逆に、dCode Cipher IdentifierCacheSleuth Multi DecoderDenCodeARGTOOLSは、検索で確認できた範囲ではブラウザ内処理の明記を見つけられませんでした。

機能が足りないという話ではなく、プライバシーの観点では説明の有無そのものが比較ポイントになります。

とくに現代暗号の入力欄があるツールでは、この違いが目立ちます。

AES 系のフォームで扱う値には、鍵長 128/192/256ビット、ブロックサイズ 128ビット、CBC 系なら 16バイトの IV といった具体的な前提があり、見た目は学習用でも入力内容はぐっとセンシティブになります。

補助軸として、ログ保存の扱いが書かれているかも見逃せません。

保存しない、履歴を残さない、ローカルのみで完結する、といった説明があるツールは、読者が用途を切り分けやすくなります。

反対に、その点が非公表なら、便利さの評価とは別枠で考える必要があります。

機能比較表だけを見ていると埋もれますが、実際にはここがツールとの距離感を決めます。

💡 Tip

変換候補の豊富さと、入力データの扱いが明記されていることは、同じ「便利さ」ではありません。前者は探索の速度、後者は扱える題材の範囲を左右します。

④ 現代暗号ツールは「遊び用途」と「実運用」を分けて考える

オンラインツールの比較で意外と混ざりやすいのが、古典暗号・エンコード系の解読支援と、AES のような現代暗号の検証フォームです。

見た目はどちらも「暗号を入れて結果を見る」画面ですが、役割は別物です。

DevglanやAnycriptのようなAESツールは、鍵長やモード、IV の関係を理解する教材としては有益です。

AES は 128/192/256ビット鍵を取り、ブロックサイズは 128ビットで固定です。

CBC 系では 16バイトの IV が必要になるので、入力欄を触るだけでも「鍵だけでは足りない」という感覚がつかめます。

ただし、この種のフォームは“遊び用途”と“実運用”を分けて見るべきです。

学習用サンプルで挙動を確かめる、暗号化モードの違いを理解する、テスト文字列で往復してみる。

そこまでは相性が良いのですが、実際の秘匿データを扱う道具として評価する軸は別になります。

古典暗号ツールの延長線で「オンラインだから同じノリで入れてよい」と考えると、比較の前提がずれます。

補助軸で差がつく部分

メインの4軸に加えて、日常的な使い勝手を左右する補助軸もあります。

ひとつは入力補助です。

空白除去、自動整形、大文字小文字の統一、区切り文字の吸収といった前処理があると、16進や2進、Base64 のような変換系で無駄なつまずきが減ります。

DenCodeが入門向けとして親しみやすいのは、この種の細かな整えが効いているからです。

もうひとつは教育コンテンツの充実です。

結果だけ返すツールより、仕組みや候補の根拠が読めるツールのほうが、二回目以降の解読で迷いません。

加えて、長文を扱う前提が見えるかも差になります。

短文のROT13やBase64はどのツールでも軽快ですが、長いテキストを一括試行や候補展開にかけると、ブラウザの負荷と画面の読みにくさが一気に増します。

筆者は長文のビジュネル候補を広げたとき、結果欄が増えるほど“計算待ち”だけでなく“読む待ち”も発生すると実感しました。

長文に向くツールとは、処理速度だけでなく、候補の絞り方まで含めて設計されているものです。

こうして見ると、dCode Cipher Identifierは識別の入口で強く、CacheSleuth Multi Decoderは一括探索の広さが魅力で、DenCodeは日本語UIと入力補助で迷いを減らします。

ARGTOOLSは謎解き向けの横断性が光り、Boxentriqはローカル処理明記と解析寄りの導線で存在感があります。

選ぶ基準は「いちばん多機能なもの」ではなく、「今の段階で何を確定したいか」です。

初手で必要なのは識別、仮説が立ったあとは深掘り。

その順番で見ると、各ツールの向き不向きがすっきり見えてきます。

オンラインツール利用時の安全性と注意点

秘密情報を入れないを運用ルールにする

オンラインの暗号ツールは、謎解きのメモや学習用サンプルを試すぶんには便利ですが、扱う題材の線引きを曖昧にすると事故の入口になります。

ここでの原則はシンプルで、本番の秘密情報はオンラインに入れない、です。

Devglanもその前提を明確にしていて、本番用途の秘密をオンラインツールに載せる場面は避けるべきだと読める構成になっています。

つまり、こうしたフォームは「暗号の仕組みを理解するための実験台」として見るのが筋です。

この線引きは、平文だけの話ではありません。

暗号文、鍵、IV、パスフレーズ、復号結果のどれかひとつでも実データなら、そこに業務情報や個人情報が混ざる余地があります。

とくに検証中は「この一行だけなら大丈夫だろう」と気が緩みがちですが、断片でも文脈が読めることがあります。

筆者は社内の検証用データを扱うとき、必ずダミー値に置き換えてから試します。

手間は少し増えても、うっかり本番値を貼り付けるよりずっとましです。

見落とされやすいのが、入力後の“残り方”です。

画面に貼った文字列そのものだけでなく、ブラウザの履歴、共有リンク、URLパラメータ、スクリーンショット、チームチャットへの貼り直しで平文や鍵が残ることがあります。

暗号の話になるとアルゴリズムに意識が向きますが、実際の漏えいはもっと地味な経路から起こります。

フォームに入れる前の一呼吸より、入れた後に何が残るかを見る癖のほうが、現場では効きます。

ブラウザ内処理の明記がある/ないの見分け方

安全性を語るとき、まず見たいのは「このツールがどこで処理しているか」です。

Boxentriqはローカル処理を明記していて、入力した内容をブラウザ内で扱う前提が読み取れます。

Anycriptも、暗号化と復号をブラウザ内で行う説明があり、サーバーに送らない設計だと判断できます。

こうした一文があるだけで、少なくとも“処理場所が説明されている”状態になります。

逆に、その説明が見当たらないツールは「安全ではない」と即断するのではなく、「不明」として扱うのが現実的です。

不明なものを安全側に倒して評価しない、というだけの話です。

機能が豊富でも、通信の有無、保存の扱い、ログ方針が読めなければ、教育用サンプル以上の題材は載せないほうが整合的です。

前のセクションでも触れた通り、機能表にない一文が、扱えるデータの範囲を決めます。

見分けるポイントは派手ではありません。

入力欄の近くやフッターに、ブラウザ内処理、ローカル処理、サーバーに送信しない、保存しない、といった説明があるか。

共有用URLを生成する仕様になっていないか。

GETパラメータに入力内容が乗る作りになっていないか。

暗号ツールは見た目が似ているので、つい結果欄ばかり見てしまいますが、見るべきなのはその周辺です。

説明がないものは便利さの評価とは切り分けて、慎重側に置いておくのが妥当です。

⚠️ Warning

オンラインツールの安全性は「高機能かどうか」では決まりません。どこで処理し、何を残し、何を残さないかが読めるかどうかで見え方が変わります。

AESの鍵長・IV・モードの注意点

AESは学習用フォームでもよく見かけますが、ここは古典暗号とは別の緊張感で眺める必要があります。

仕様の土台として押さえておきたいのは、鍵長が 128/192/256ビット、ブロックサイズが 128ビット で固定という点です。

さらにCBC系のモードでは 16バイト のIVを使います。

見た目は単純な入力欄でも、実際には鍵、モード、IVの組み合わせで成立しているので、ひとつ欠けるだけで意味が変わります。

実務上の落とし穴としてまず外せないのが、IVの再利用です。

とくにCBC系では、同じ鍵と同じIVを繰り返す運用をしてはいけません。

暗号は「かけたから安心」ではなく、毎回の初期条件まで含めて設計されています。

IVを固定文字列のように扱うと、暗号化のたびに同じ癖が残り、平文同士の関係が見えやすくなります。

フォームで往復が成功すると、それだけで正解に見えてしまいますが、そこは安全性の確認とは別です。

モード選択ではECBにも触れておきたいところです。

ECBは同じ平文ブロックが同じ暗号文ブロックになるので、データ内のパターンが残ります。

筆者は社内の検証で、この有名な失敗例を手元で一度再現したことがあります。

画像データをECBで処理すると、内容は読めないのに、輪郭や模様のブロック感だけが妙に残るのです。

暗号なのに“絵柄の気配”が消え切らない光景を見ると、パターン漏れが何を意味するのか直感でわかります。

学習用に触る価値はありますが、モードの選び方を雑にしてよい理由にはなりません。

アルゴリズム全体の選定でも、古い方式に安易に寄りかからない姿勢が欠かせません。

公的な暗号ガイドラインでも、古い暗号アルゴリズムや推奨外の構成は避ける整理が定着しています。

オンラインツールには歴史的な方式から現代暗号まで同じ棚に並んでいるものがありますが、「載っている」ことと「今の用途で任せられる」ことは別です。

教材として触れる価値と、現実の秘密を守る道具として採る価値は、きっぱり分けて考えるべきです。

どのツールから始めるべきか

迷ったときは、「自分が今ほしい答え」に合わせて入口を変えると遠回りになりません。

オンラインの暗号ツールは機能の広さで選ぶより、最初の一手が合っているかで体感が変わります。

筆者は謎解きでもCTFでも、序盤の見立てがその後の時間をほぼ決める場面を何度も見てきました。

とくにCTF予選では、制限時間の中で手当たり次第に試す余裕がありません。

最初の1分で識別にかけて当たりを付けるだけで、総当たりの沼に入らずに済んだことが何度もありました。

この「序盤1分の価値」は、初心者ほど恩恵を受けやすい部分です。

謎解き初心者ならDenCodeを起点にしてからdCode Cipher Identifierへ

謎解きイベントやSNSの出題で、まず触るべき文字列はBase64ROT13シーザー暗号16進2進のような定番です。

日本語UIで項目名が読めるDenCodeは、ここで迷子になりません。

たとえばSGVsbG8gV29ybGQ=のように末尾に = が付く文字列ならBase64を疑えますし、Uryyb, Jbeyq!のように英字だけが自然に崩れているならROT13の線が見えてきます。

こうした「まず一発当てる」場面では、画面の意味がすぐ読めること自体が強みになります。

見た目から方式が読めないなら、最初からdCode Cipher Identifierに投げたほうが早いです。

識別の土台が広いので、暗号かエンコードかの当たりを付ける役に立ちます。

候補が複数に散ったら、謎解き向けの発想を広げる段階でARGTOOLSに移る流れが自然です。

日本語の出題では、単純な暗号だけでなく並べ替えや読み替えが混ざることがあるので、識別のあとに仮説を横に広げられる道具があると強いです。

CTF初学者ならdCode Cipher IdentifierからCacheSleuth Multi DecoderかBoxentriqへ

CTFでは、文字列の正体を見抜く速度がそのまま得点効率につながります。

英数字の並び、区切り文字、長さ、パディングの有無を眺めて「たぶんこの系統だ」と絞れれば理想ですが、最初のうちはその勘がまだ育っていません。

そこで起点に置きたいのがdCode Cipher Identifierです。

方式の見当を短時間で付けてから、候補が多いときだけ次のツールに渡すと流れが整います。

候補をまとめて試したいならCacheSleuth Multi Decoderが相性のいい選択です。

複数の変換結果を一気に眺められるので、英語として読める断片やフラグ形式らしい文字列を拾いやすくなります。

CTF寄りの補助機能まで視野に入れるならBoxentriqも扱いやすい位置にあります。

識別から派生解析までつなげやすく、学習用途で「次に何を見るか」を掴みやすいからです。

短い英字列がシーザー系に見えるときだけは、25通りの有意味なシフトを日本語UIで確認できるDenCodeへ戻ると手堅く進められます。

古典暗号を学びたいならDenCodeで手を動かし、dCodeで分析へ進む

古典暗号は、仕組みを知るだけでなく、自分の手で一度変換してみると理解が深まります。

ROT13やAtbashのような単純な置換は、DenCodeで文字がどう入れ替わるかを眺めるだけでも感覚が掴めます。

KHOORがHELLOに戻るシーザー暗号や、GUR DHVPX OEBJA SBK WHZCFがROT13で読める例は、変換規則の見え方が直線的で、最初の教材としてちょうどいい題材です。

そこから一歩進んで、ヴィジュネル暗号や単純置換の解析に触れるならdCodeが面白くなります。

古典暗号のカテゴリが広く、頻度分析や鍵長推定の入口までつながるからです。

短文では見えにくかった文字の偏りが、少し長い暗号文になると急に表情を持ち始めます。

筆者はこの段階で、暗号が「謎の記号」から「規則の集まり」に変わって見える感覚がありました。

学習の順番としては、まずDenCodeで変換の手触りを覚え、次にdCodeでなぜ解けるのかを追う流れが収まりよく進みます。

現代暗号の動作確認なら学習用の範囲に限定し、実データはローカルへ分ける

AESのような現代暗号は、古典暗号の延長で「文字を入れて読める結果が出た」で終わらせると理解が浅くなります。

見るべきなのは、鍵長が128/192/256ビットに分かれていること、ブロックサイズが128ビットであること、CBC系では16バイトのIVが必要になること、といった前提条件です。

学習用のサンプルでモードやIVの有無を変えながら挙動を見るには、オンラインの実験ツールにも価値があります。

どこを変えると結果が変わるのかが、その場で見えるからです。

ただし、この用途はあくまで「動作確認」までです。

実運用のデータ、鍵、パスフレーズをオンラインフォームに入れる段階ではありません。

そこから先は、ローカル実装か、監査を経たソフトウェアに役割を渡すほうが筋が通ります。

古典暗号の学習ではブラウザ上の軽快さが武器になりますが、現代暗号は正しく動くことと安全に運用できることが別問題です。

試す場所と任せる場所を分けて考えると、ツール選びで迷いにくくなります。

💡 Tip

文字列の正体が読めないときは、まずdCode Cipher Identifierで当たりを付け、候補が複数残ったらCacheSleuth Multi DecoderやARGTOOLSで仮説を広げる流れが効率的です。ROTやシーザー暗号だけはDenCodeで日本語UIのまま確かめると、判断の速度が落ちません。

まとめ

迷ったときの軸は3つです。

不明な文字列はまず識別し、正体が見えてから道具を選ぶこと。

秘密情報は原則入れず、試すのは学習用の文字列までに留めること。

古典暗号学習と実運用暗号は分けて考え、前者はDenCodedCodeARGTOOLS、横断確認はCacheSleuth Multi Decoder、CTF寄りの補助はBoxentriqと役割で使い分けるとぶれません。

筆者自身、記事の手順どおりに一本解けて文字が意味を持った瞬間、「読めた」と声が出るあの気持ちよさに、暗号の入口の魅力が詰まっていると感じます。

次にやることは一つだけで、いまの自分に合ったお気に入りを2つ選んでブックマークしておくことです。

サイエンスライター。暗号と映画・文学・パズル文化の接点を探るコラムを得意とし、暗号を「解く楽しさ」から伝えます。

関連記事

暗号の種類一覧|古典・現代・PQCの仕組み

紙にHELLOと書き、文字を3つ先へずらしてKHOORに変えると、暗号はまず手で触れる遊びとして立ち上がります。そこからブラウザの錠前アイコンを開く気持ちでTLS 1.3の流れを指でなぞると、暗号は遊びではなく、毎日の通信を支える社会基盤だと実感できます。

CRYPTREC暗号リストとは?3区分と鍵長基準

調達仕様書のレビューで、アルゴリズム名だけが並び、肝心の鍵長がどこにも書かれていない文書に出会ったことがあります。その場では通っても、後日AESの解釈がベンダーごとに割れ、評価軸のすり合わせがもつれた経験から、暗号は名前だけで選ぶものではないと痛感しました。

未解読の暗号5選|クリプトスとビール暗号、番外ゾディアック

机の上にO U O S V A V Vだけが刻まれた紙を置いて意味を考えてみると、未解読暗号の難しさは一瞬で伝わります。手がかりが少なすぎると、解読はひらめきの勝負ではなく、検証そのものが立ち上がらない。

暗号の本おすすめ10冊|入門から専門・耐量子まで

暗号の本は、歴史から入るか、仕組みを先に押さえるか、実装に触れるか、理論を掘るか、耐量子まで見据えるかで最適な一冊が変わります。本稿はおすすめ10冊を読者タイプ別に整理し、「最初の1冊」と「次に読むべき一歩」を具体的な学習順序とともに提示します。